デジタル・フォレンジック

Digital forensics, デジタル司法鑑識

☆ デジタルフォレンジック[Digital forensics](デジタル鑑識とも呼ばれる)は、法科学の一分野であり、デジタル機器(特にモバイル機器やコンピューター犯罪に関連する機 器)から発見された資料の復元、調査、検証、分析を扱う。[1][2] 「デジタルフォレンジック」という用語は、当初はコンピューターフォレンジックの同義語として用いられていたが、現在ではデジタルデータを保存可能なあら ゆる機器の調査を包含する概念へと拡大されている。[1] この分野は1970年代後半から1980年代初頭のパーソナルコンピューティング革命に起源を持ち、1990年代には行き当たりばったりの形で発展した。 国家レベルの政策が確立されたのは21世紀に入ってからのことである。 デジタルフォレンジック調査には様々な応用がある。最も一般的なのは、刑事裁判所や民事裁判所で仮説を支持または反証することだ。刑事事件では、殺人、窃 盗、暴行など、法律で定義され警察によって執行され、国家によって起訴される法律違反が問題となる。一方、民事事件は個人の権利や財産(多くの場合家族紛 争に関連)の保護に関わるが、商業組織間の契約紛争に対しても関与し、電子証拠開示(eディスカバリー)と呼ばれるデジタルフォレンジックの一形態が用い られる場合がある。 フォレンジックは民間部門でも活用され、企業内部調査や侵入調査(不正なネットワーク侵入の性質と範囲を特定する特別調査)などが該当する。[3] 調査の技術的側面は、関与するデジタル機器の種類に関連して、いくつかのサブ分野に分かれる:コンピューターフォレンジック、ネットワークフォレンジッ ク、フォレンジックデータ分析、モバイルデバイスフォレンジックである。[4] 典型的なフォレンジックプロセスは、デジタルメディアの押収、フォレンジックイメージング(取得)、分析を含み、その後、収集された証拠の報告書を作成す る。 犯罪の直接証拠を特定するだけでなく、デジタルフォレンジックは証拠を特定の容疑者に帰属させたり、アリバイや供述を確認したり、意図を判断したり、情報 源を特定したり(例えば著作権侵害事件において)、文書の真正性を認証したりするのに用いられる。[5] 調査の範囲は他の法科学分析分野(通常は一連の単純な疑問への回答提供が目的)よりもはるかに広く、複雑なタイムラインや仮説を伴うことが多い。[6]

Hillger,

P., Jain, R., Grzyb, J., Mavarani, L., Bücher, T., Pfeiffer, U. R., ...

& Guillet, J. P. (2018, September). A solid-state 0.56 THz

near-field array for μm-scale surface imaging. In 2018 43rd

International Conference on Infrared, Millimeter, and Terahertz Waves

(IRMMW-THz) (pp. 1-2). IEEE.

ヒルガー、P.、ジェイン、R.、グリブ、J.、マバラニ、L.、ビュッヒャー、T.、ファイファー、U. R.、... & ギリエ、J.

P. (2018年9月)。固体状態0.56THz近接場アレイによるマイクロメートルスケール表面イメージング。2018年

第43回赤外線・ミリ波・テラヘルツ波国際会議(IRMMW-THz)論文集(pp. 1-2)。IEEE。

| Digital

forensics

(sometimes known as digital forensic science) is a branch of forensic

science encompassing the recovery, investigation, examination, and

analysis of material found in digital devices, often in relation to

mobile devices and computer crime.[1][2] The term "digital forensics"

was originally used as a synonym for computer forensics but has been

expanded to cover investigation of all devices capable of storing

digital data.[1] With roots in the personal computing revolution of the

late 1970s and early 1980s, the discipline evolved in a haphazard

manner during the 1990s, and it was not until the early 21st century

that national policies emerged. Digital forensics investigations have a variety of applications. The most common is to support or refute a hypothesis before criminal or civil courts. Criminal cases involve the alleged breaking of laws that are defined by legislation and enforced by the police and prosecuted by the state, such as murder, theft, and assault against the person. Civil cases, on the other hand, deal with protecting the rights and property of individuals (often associated with family disputes), but may also be concerned with contractual disputes between commercial entities where a form of digital forensics referred to as electronic discovery (ediscovery) may be involved. Forensics may also feature in the private sector, such as during internal corporate investigations or intrusion investigations (a special probe into the nature and extent of an unauthorized network intrusion).[3] The technical aspect of an investigation is divided into several sub-branches related to the type of digital devices involved: computer forensics, network forensics, forensic data analysis, and mobile device forensics.[4] The typical forensic process encompasses the seizure, forensic imaging (acquisition), and analysis of digital media, followed with the production of a report of the collected evidence. As well as identifying direct evidence of a crime, digital forensics can be used to attribute evidence to specific suspects, confirm alibis or statements, determine intent, identify sources (for example, in copyright cases), or authenticate documents.[5] Investigations are much broader in scope than other areas of forensic analysis (where the usual aim is to provide answers to a series of simpler questions), often involving complex time-lines or hypotheses.[6] |

デジタルフォレンジック[Digital

forensics](デジタル鑑識とも呼ばれる)は、法科学の一分

野であり、デジタル機器(特にモバイル機器やコンピューター犯罪に関連する機器)から発見された資料の復元、調査、検証、分析を扱う。[1][2]

「デジタルフォレンジック」という用語は、当初はコンピューターフォレンジックの同義語として用いられていたが、現在ではデジタルデータを保存可能なあら

ゆる機器の調査を包含する概念へと拡大されている。[1]

この分野は1970年代後半から1980年代初頭のパーソナルコンピューティング革命に起源を持ち、1990年代には行き当たりばったりの形で発展した。

国家レベルの政策が確立されたのは21世紀に入ってからのことである。 デジタルフォレンジック調査には様々な応用がある。最も一般的なのは、刑事裁判所や民事裁判所で仮説を支持または反証することだ。刑事事件では、殺人、窃 盗、暴行など、法律で定義され警察によって執行され、国家によって起訴される法律違反が問題となる。一方、民事事件は個人の権利や財産(多くの場合家族紛 争に関連)の保護に関わるが、商業組織間の契約紛争に対しても関与し、電子証拠開示(eディスカバリー)と呼ばれるデジタルフォレンジックの一形態が用い られる場合がある。 フォレンジックは民間部門でも活用され、企業内部調査や侵入調査(不正なネットワーク侵入の性質と範囲を特定する特別調査)などが該当する。[3] 調査の技術的側面は、関与するデジタル機器の種類に関連して、いくつかのサブ分野に分かれる:コンピューターフォレンジック、ネットワークフォレンジッ ク、フォレンジックデータ分析、モバイルデバイスフォレンジックである。[4] 典型的なフォレンジックプロセスは、デジタルメディアの押収、フォレンジックイメージング(取得)、分析を含み、その後、収集された証拠の報告書を作成す る。 犯罪の直接証拠を特定するだけでなく、デジタルフォレンジックは証拠を特定の容疑者に帰属させたり、アリバイや供述を確認したり、意図を判断したり、情報 源を特定したり(例えば著作権侵害事件において)、文書の真正性を認証したりするのに用いられる。[5] 調査の範囲は他の法科学分析分野(通常は一連の単純な疑問への回答提供が目的)よりもはるかに広く、複雑なタイムラインや仮説を伴うことが多い。[6] |

| History Prior to the 1970s, crimes involving computers were dealt with using existing laws. The first computer crimes were recognized in the 1978 Florida Computer Crimes Act,[7] which included legislation against the unauthorized modification or deletion of data on a computer system.[8] Over the next few years, the range of computer crimes being committed increased, and laws were passed to deal with issues of copyright, privacy/harassment (e.g., cyber bullying, happy slapping, cyber stalking, and online predators), and child pornography.[9][10] It was not until the 1980s that federal laws began to incorporate computer offences. Canada was the first country to pass legislation in 1983.[8] This was followed by the US Federal Computer Fraud and Abuse Act in 1986, Australian amendments to their crimes acts in 1989, and the British Computer Misuse Act in 1990.[8][10] Digital forensics methods are increasingly being applied to preserve and authenticate born-digital cultural materials in heritage institutions.[11] 1980s–1990s: Growth of the field The growth in computer crime during the 1980s and 1990s caused law enforcement agencies to begin establishing specialized groups, usually at the national level, to handle the technical aspects of investigations. For example, in 1984, the FBI launched a Computer Analysis and Response Team and the following year a computer crime department was set up within the British Metropolitan Police fraud squad. As well as being law enforcement professionals, many of the early members of these groups were also computer hobbyists and became responsible for the field's initial research and direction.[12][13] One of the first practical (or at least publicized) examples of digital forensics was Cliff Stoll's pursuit of hacker Markus Hess in 1986. Stoll, whose investigation made use of computer and network forensic techniques, was not a specialized examiner.[14] Many of the earliest forensic examinations followed the same profile.[15] Throughout the 1990s, there was high demand for these new, and basic, investigative resources. The strain on central units lead to the creation of regional, and even local, level groups to help handle the load. For example, the British National Hi-Tech Crime Unit was set up in 2001 to provide a national infrastructure for computer crime, with personnel located both centrally in London and with the various regional police forces (the unit was folded into the Serious Organised Crime Agency (SOCA) in 2006).[13] During this period, the science of digital forensics grew from the ad-hoc tools and techniques developed by these hobbyist practitioners. This is in contrast to other forensics disciplines, which developed from work by the scientific community.[1][16] It was not until 1992 that the term "computer forensics" was used in academic literature (although prior to this, it had been in informal use); a paper by Collier and Spaul attempted to justify this new discipline to the forensic science world.[17][18] This swift development resulted in a lack of standardization and training. In his 1995 book, High-Technology Crime: Investigating Cases Involving Computers, K. Rosenblatt wrote the following: Seizing, preserving, and analyzing evidence stored on a computer is the greatest forensic challenge facing law enforcement in the 1990s. Although most forensic tests, such as fingerprinting and DNA testing, are performed by specially trained experts the task of collecting and analyzing computer evidence is often assigned to patrol officers and detectives.[19] |

歴史 1970年代以前、コンピューター関連の犯罪は既存の法律で対処されていた。最初のコンピューター犯罪は1978年のフロリダ州コンピューター犯罪法で認 められた[7]。この法律には、コンピューターシステム上のデータを無断で改変または削除する行為に対する規定が含まれていた[8]。その後数年間で、発 生するコンピュータ犯罪の種類が増加し、著作権、プライバシー侵害・嫌がらせ(例:ネットいじめ、ハッピースラッピング、ネットストーキング、オンライン 上の性犯罪者)、児童ポルノといった問題に対処する法律が制定された[9][10]。連邦法がコンピュータ犯罪を規定し始めたのは1980年代に入ってか らである。カナダが1983年に世界で初めて関連法を制定した。[8] これに続き、1986年に米国連邦コンピュータ詐欺・濫用法、1989年にオーストラリアの犯罪法改正、1990年に英国コンピュータ不正使用法が制定さ れた。[8][10] デジタルフォレンジック手法は、文化遺産機関におけるデジタル生まれの文化財の保存と真正性確認にますます応用されている。[11] 1980年代~1990年代:分野の成長 1980年代から1990年代にかけてのコンピューター犯罪の増加を受け、法執行機関は捜査の技術的側面を扱う専門部署の設置を始めた。通常は国家レベル での設置である。例えば1984年、FBIはコンピューター分析対応チームを発足させ、翌年には英国警視庁詐欺捜査班内にコンピューター犯罪部門が設置さ れた。これらのチームの初期メンバーの多くは、法執行の専門家であると同時にコンピュータ愛好家でもあり、この分野の初期の研究と方向性を担うことになっ た。[12][13] デジタルフォレンジックの最初の実践例(少なくとも公表された例)の一つは、1986年にクリフ・ストールがハッカーのマーカス・ヘスを追跡した事件であ る。コンピューターとネットワークのフォレンジック技術を用いた調査を行ったストールは、専門の鑑定官ではなかった。[14] 最初の多くのフォレンジック調査は、同じようなパターンで進められた。[15] 1990年代を通じて、こうした新しく基本的な捜査手段への需要は高かった。中央機関への負担増は、負荷分散のため地域レベル、さらには地方レベルのグ ループ創設を促した。例えば英国では2001年、コンピュータ犯罪対策の全国的基盤として国家ハイテク犯罪対策ユニットが設置された。人員はロンドン中央 部と各地方警察に配置された(同ユニットは2006年に重大組織犯罪対策庁(SOCA)に統合された)。[13] この時期、デジタルフォレンジックの科学は、こうした趣味的な実践者たちが開発した即興的なツールや技術から発展した。これは、科学コミュニティの研究か ら発展した他の法科学分野とは対照的である。[1][16] 「コンピューターフォレンジック」という用語が学術文献で使用されたのは1992年になってからである(ただしそれ以前にも非公式には使われていた)。コ リアーとスポールの論文は、この新たな分野を法科学界に正当化しようとする試みであった。[17][18] この急速な発展は標準化と訓練の不足をもたらした。K.ローゼンブラットは1995年の著書『ハイテク犯罪:コンピューター関連事件の捜査』で次のように 記している: コンピュータに保存された証拠の押収、保全、分析は、1990年代の法執行機関が直面する最大の法科学上の課題である。指紋鑑定やDNA鑑定など、ほとん どの法科学検査は特別訓練を受けた専門家によって行われるが、コンピュータ証拠の収集と分析の任務は、しばしばパトロール警官や刑事たちに割り当てられる のである。[19] |

| 2000s: Developing standards Since 2000, in response to the need for standardization, various bodies and agencies have published guidelines for digital forensics. The Scientific Working Group on Digital Evidence (SWGDE) produced a 2002 paper, Best practices for Computer Forensics, this was followed, in 2005, by the publication of an ISO standard (ISO 17025, General requirements for the competence of testing and calibration laboratories).[8][20][21] A European-led international treaty, the Budapest Convention on Cybercrime, came into force in 2004 with the aim of reconciling national computer crime laws, investigative techniques, and international co-operation. The treaty has been signed by 43 nations (including the US, Canada, Japan, South Africa, UK, and other European nations) and ratified by 16. The issue of training also received attention. Commercial companies (often forensic software developers) began to offer certification programs, and digital forensic analysis was included as a topic at the UK specialist investigator training facility, Centrex.[8][13] In the late 1990s, mobile devices became more widely available, advancing beyond simple communication devices, and were found to be rich forms of information, even for crime not traditionally associated with digital forensics.[22] Despite this, digital analysis of phones has lagged behind traditional computer media, largely due to problems over the proprietary nature of devices.[23] Focus has also shifted onto internet crime, particularly the risk of cyber warfare and cyberterrorism. A February 2010 report by the United States Joint Forces Command concluded the following: Through cyberspace, enemies will target industry, academia, government, as well as the military in the air, land, maritime, and space domains. In much the same way that airpower transformed the battlefield of World War II, cyberspace has fractured the physical barriers that shield a nation from attacks on its commerce and communication.[24] The field of digital forensics still faces unresolved issues. A 2009 paper, "Digital Forensic Research: The Good, the Bad and the Unaddressed" by Peterson and Shenoi, identified a bias towards Windows operating systems in digital forensics research.[25] In 2010, Simson Garfinkel identified issues facing digital investigations in the future, including the increasing size of digital media, the wide availability of encryption to consumers, a growing variety of operating systems and file formats, an increasing number of individuals owning multiple devices, and legal limitations on investigators. The paper also identified continued training issues, as well as the prohibitively high cost of entering the field.[14] |

2000年代:標準化の発展 2000年以降、標準化の必要性に応え、様々な機関や団体がデジタルフォレンジックのガイドラインを発表してきた。科学的なデジタル証拠作業部会 (SWGDE)は2002年に「コンピュータフォレンジックのベストプラクティス」という論文を発表し、これに続き2005年にはISO規格(ISO 17025「試験所及び校正機関の能力に関する一般要求事項」)が公表された。[8][20][21] 欧州主導の国際条約である「ブダペスト条約(サイバー犯罪に関するブダペスト条約)」は、各国のコンピュータ犯罪法、捜査手法、国際協力を調和させる目的 で2004年に発効した。この条約には43カ国(米国、カナダ、日本、南アフリカ、英国、その他の欧州諸国を含む)が署名し、16カ国が批准している。 訓練の問題も注目された。民間企業(多くの場合、フォレンジックソフトウェア開発者)が認定プログラムの提供を開始し、デジタルフォレンジック分析は英国 の専門捜査官訓練施設であるセンターックスのカリキュラムに組み込まれた。[8][13] 1990年代後半、モバイル機器はより広く普及し、単純な通信機器を超えて進化した。それらは、従来デジタルフォレンジックと関連付けられていなかった犯 罪においても、豊富な情報源であることが判明した。[22] それにもかかわらず、携帯電話のデジタル分析は従来のコンピュータ媒体に比べて遅れている。これは主に、デバイスの独自仕様に関する問題が原因である。 [23] 焦点はインターネット犯罪、特にサイバー戦争とサイバーテロリズムのリスクにも移っている。2010年2月の米国統合軍司令部の報告書は次のように結論づ けている: 敵はサイバースペースを通じて、産業界、学術界、政府機関、そして空・陸・海・宇宙領域の軍隊を標的にする。航空戦力が第二次世界大戦の戦場を変革したの と同様、サイバースペースは国民の商業・通信を攻撃から守る物理的障壁を粉砕した。[24] デジタルフォレンジックの分野では未解決の問題が依然として存在する。2009年の論文「デジタルフォレンジック研究:良い点、悪い点、そして未解決の問 題」(ピーターソンとシェノイ著)は、デジタルフォレンジック研究においてWindowsオペレーティングシステムに偏りがあることを指摘した。[25] 2010年、シムソン・ガーフィンケルは将来のデジタル捜査が直面する課題を指摘した。デジタルメディアの容量増大、消費者向け暗号化の普及、OSとファ イル形式の多様化、複数端末所有者の増加、捜査官への法的制約などである。同論文は継続的な訓練課題と、参入障壁となる法分野への高コストも問題視してい る。[14] |

| Development of forensic tools Main article: List of digital forensics tools During the 1980s, very few specialized digital forensic tools existed. Consequently, investigators often performed live analysis on media, examining computers from within the operating system using existing sysadmin tools to extract evidence. This practice carried the risk of modifying data on the disk, either inadvertently or otherwise, which led to claims of evidence tampering. A number of tools were created during the early 1990s to address the problem. The need for such software was first recognized in 1989 at the Federal Law Enforcement Training Center, resulting in the creation of IMDUMP[26] (by Michael White) and in 1990, SafeBack[27] (developed by Sydex). Similar software was developed in other countries; DIBS (a hardware and software solution) was released commercially in the UK in 1991, and Rob McKemmish released Fixed Disk Image free to Australian law enforcement.[12] These tools allowed examiners to create an exact copy of a piece of digital media to work on, leaving the original disk intact for verification. By the end of the 1990s, as demand for digital evidence grew, more advanced commercial tools such as EnCase and FTK were developed, allowing analysts to examine copies of media without using any live forensics.[8] More recently, a trend towards "live memory forensics" has grown, resulting in the availability of tools such as WindowsSCOPE. More recently, the same progression of tool development has occurred for mobile devices; initially investigators accessed data directly on the device, but soon specialist tools such as XRY or Radio Tactics Aceso appeared.[8] Police forces have begun implementing risk-based triage systems to manage the overwhelming demand for digital forensic services.[28] |

法科学ツールの開発 主な記事: デジタルフォレンジックツール一覧 1980年代には、専門的なデジタルフォレンジックツールはほとんど存在しなかった。その結果、捜査官はメディアに対してライブ分析を頻繁に行い、既存の システム管理ツールを用いてオペレーティングシステム内部からコンピュータを調査し、証拠を抽出していた。この手法は、意図的か否かを問わずディスク上の データを変更するリスクを伴い、証拠改ざんの主張につながった。この問題に対処するため、1990年代初頭に複数のツールが開発された。 このようなソフトウェアの必要性は、1989年に連邦法執行訓練センターで初めて認識され、その結果としてIMDUMP[26](Michael White開発)が、1990年にはSafeBack[27](Sydex開発)が生まれた。他国でも同様のソフトウェアが開発された。英国では1991 年にハードウェア・ソフトウェア統合ソリューションであるDIBSが商用リリースされ、オーストラリアではロブ・マッケミッシュが法執行機関向けに Fixed Disk Imageを無償提供した[12]。これらのツールにより、捜査官は検証用に原本を無傷のまま残しつつ、作業用のデジタルメディアの完全な複製を作成でき るようになった。1990年代末までにデジタル証拠の需要が高まる中、EnCaseやFTKといったより高度な商用ツールが開発され、分析担当者はライブ フォレンジックを使用せずにメディアのコピーを調査できるようになった[8]。近年では「ライブメモリフォレンジック」への傾向が強まり、 WindowsSCOPEのようなツールが利用可能となっている。 さらに近年では、モバイル機器向けにも同様のツール開発が進んだ。当初は捜査官が機器上で直接データにアクセスしていたが、XRYやRadio Tactics Acesoといった専門ツールがすぐに登場した。[8] 警察機関は、デジタルフォレンジックサービスへの膨大な需要に対応するため、リスクベースのトリアージシステムを導入し始めている。[28] |

Forensic process A portable Tableau write-blocker attached to a hard drive Main article: Digital forensic process A digital forensic investigation commonly consists of three stages: acquisition or imaging of exhibits,[29] analysis, and reporting.[8][30] Acquisition does not normally involve capturing an image of the computer's volatile memory (RAM) unless this is done as part of an incident response investigation.[31] Typically the task involves creating an exact sector level duplicate (or "forensic duplicate") of the media, often using a write blocking device to prevent modification of the original. However, the growth in size of storage media and developments such as cloud computing[32] have led to more use of 'live' acquisitions whereby a 'logical' copy of the data is acquired rather than a complete image of the physical storage device.[29] Both acquired image (or logical copy) and original media/data are hashed (using an algorithm such as SHA-1 or MD5) and the values compared to verify the copy is accurate.[33] An alternative (and patented) approach (that has been dubbed 'hybrid forensics'[34] or 'distributed forensics'[35]) combines digital forensics and ediscovery processes. This approach has been embodied in a commercial tool called ISEEK that was presented together with test results at a conference in 2017.[34] During the analysis phase an investigator recovers evidence material using a number of different methodologies and tools. In 2002, an article in the International Journal of Digital Evidence referred to this step as "an in-depth systematic search of evidence related to the suspected crime."[1] In 2006, forensics researcher Brian Carrier described an "intuitive procedure" in which obvious evidence is first identified and then "exhaustive searches are conducted to start filling in the holes."[6] The actual process of analysis can vary between investigations, but common methodologies include conducting keyword searches across the digital media (within files as well as unallocated and slack space), recovering deleted files and extraction of registry information (for example to list user accounts, or attached USB devices). The evidence recovered is analyzed to reconstruct events or actions and to reach conclusions, work that can often be performed by less specialized staff.[1] When an investigation is complete the data is presented, usually in the form of a written report, in lay persons' terms.[1] |

法科学的プロセス ハードドライブに接続されたポータブルTableau書き込み防止装置 主な記事: デジタルフォレンジックプロセス デジタルフォレンジック調査は通常、以下の3段階で構成される: 証拠品の取得またはイメージング[29] 分析 報告[8][30] 取得作業では通常、コンピュータの揮発性メモリ(RAM)のイメージをキャプチャしない。ただし、インシデント対応調査の一環として行う場合は例外であ る。[31] 典型的には、メディアの正確なセクタレベル複製(いわゆる「フォレンジック複製」)を作成する作業であり、元の改変を防ぐため書き込み防止装置を用いるこ とが多い。しかし、記憶媒体の容量増加やクラウドコンピューティング[32]などの進展により、物理記憶装置の完全なイメージではなくデータの「論理的」 コピーを取得する「ライブ」取得の利用が増えている。[29] 取得したイメージ(論理コピー)と元のメディア/データの両方にハッシュ値(SHA-1やMD5などのアルゴリズムを使用)を算出し、その値を比較してコ ピーの正確性を検証する。[33] 代替(かつ特許取得済みの)手法(「ハイブリッドフォレンジック」[34]または「分散型フォレンジック」[35]と呼ばれる)は、デジタルフォレンジッ クとeディスカバリプロセスを組み合わせたものである。この手法はISEEKという商用ツールに具体化され、2017年の会議でテスト結果と共に発表され た。[34] 分析段階では、調査員が異なる手法とツールを用いて証拠資料を回収する。2002年の『International Journal of Digital Evidence』誌の記事では、この段階を「容疑犯罪に関連する証拠の徹底的かつ体系的な探索」と表現している。[1] 2006年、フォレンジック研究者ブライアン・キャリアは「直観的手順」を説明した。これは明らかな証拠をまず特定し、その後「網羅的な検索を実施して欠 落部分を埋めていく」手法である。[6] 実際の分析プロセスは調査ごとに異なるが、一般的な手法にはデジタル媒体全体(ファイル内だけでなく未割り当て領域やスラックスペースも含む)でのキー ワード検索、削除ファイルの復元、レジストリ情報の抽出(ユーザーアカウント一覧や接続されたUSBデバイスの確認など)が含まれる。 回収された証拠は、出来事や行動を再構築し結論に至るために分析される。この作業は専門性が低いスタッフでも行えることが多い。[1] 調査が完了すると、データは通常、書面による報告書という形で、専門知識のない人にも理解できる言葉で提示される。[1] |

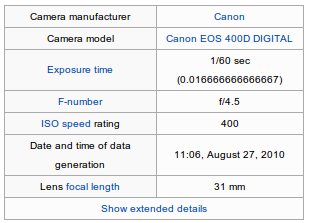

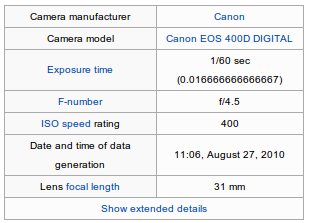

Application An example of an image's Exif metadata that might be used to prove its origin Digital forensics is commonly used in both criminal law and private investigation. Traditionally it has been associated with criminal law, where evidence is collected to support or oppose a hypothesis before the courts. As with other areas of forensics this is often a part of a wider investigation spanning a number of disciplines. In some cases, the collected evidence is used as a form of intelligence gathering, used for other purposes than court proceedings (for example to locate, identify or halt other crimes). As a result, intelligence gathering is sometimes held to a less strict forensic standard. In civil litigation or corporate matters, digital forensics forms part of the electronic discovery (or eDiscovery) process. Forensic procedures are similar to those used in criminal investigations, often with different legal requirements and limitations. Outside of the courts digital forensics can form a part of internal corporate investigations. A common example might be following unauthorized network intrusion. A specialist forensic examination, into the nature and extent of the attack, is performed as a damage limitation exercise, both to establish the extent of any intrusion and in an attempt to identify the attacker.[5][6] Such attacks were commonly conducted over phone lines during the 1980s, but in the modern era are usually propagated over the Internet.[36] The main focus of digital forensics investigations is to recover objective evidence of a criminal activity (termed actus reus in legal parlance). However, the diverse range of data held in digital devices can help with other areas of inquiry.[5] Attribution Meta data and other logs can be used to attribute actions to an individual. For example, personal documents on a computer drive might identify its owner. Alibis and statements Information provided by those involved can be cross checked with digital evidence. For example, during the investigation into the Soham murders the offender's alibi was disproved when mobile phone records of the person he claimed to be with showed she was out of town at the time. Intent As well as finding objective evidence of a crime being committed, investigations can also be used to prove the intent (known by the legal term mens rea). For example, the Internet history of convicted killer Neil Entwistle included references to a site discussing How to kill people. Evaluation of source File artifacts and meta-data can be used to identify the origin of a particular piece of data; for example, older versions of Microsoft Word embedded a Global Unique Identifier into files which identified the computer it had been created on. Proving whether a file was produced on the digital device being examined or obtained from elsewhere (e.g., the Internet) can be very important.[5] Document authentication Related to "Evaluation of source," meta data associated with digital documents can be easily modified (for example, by changing the computer clock you can affect the creation date of a file). Document authentication relates to detecting and identifying falsification of such details. Limitations One major limitation to a forensic investigation is the use of encryption; this disrupts initial examination where pertinent evidence might be located using keywords. Laws to compel individuals to disclose encryption keys are still relatively new and controversial.[14] But always more frequently there are solutions to brute force passwords or bypass encryption, such as in smartphones or PCs where by means of bootloader techniques the content of the device can be first acquired and later forced in order to find the password or encryption key. It is estimated that about 60% of cases that involve encrypted devices, often go unprocessed because there is no way to access the potential evidence.[37] |

応用例 画像の起源を証明するために使用される可能性のあるExifメタデータの例 デジタルフォレンジックは、刑事法と民間調査の両方で一般的に使用される。伝統的に刑事法と関連付けられており、法廷で仮説を支持または反証するための証 拠が収集される。他の法科学分野と同様に、これはしばしば複数の分野にまたがる広範な調査の一部である。場合によっては、収集された証拠は情報収集の一形 態として、法廷手続き以外の目的(例えば他の犯罪の発見、特定、阻止など)に利用される。その結果、情報収集は時に法医学的な基準よりも緩やかな基準で扱 われることがある。 民事訴訟や企業問題においては、デジタルフォレンジックは電子証拠開示(eディスカバリー)プロセスの一部を構成する。法科学の手順は刑事捜査と類似して いるが、法的要件や制約が異なる場合が多い。法廷外では、デジタルフォレンジックは企業内部調査の一環を形成し得る。 典型的な例として、不正なネットワーク侵入後の対応が挙げられる。攻撃の性質と範囲を特定する専門的な法科学的検証は、被害拡大防止策として実施される。 侵入の程度を明らかにすると同時に、攻撃者の特定を試みるためである。[5][6] この種の攻撃は1980年代には電話回線経由で頻繁に行われたが、現代では通常インターネットを介して拡散される。[36] デジタルフォレンジック調査の主眼は、犯罪行為の客観的証拠(法律用語でactus reusと呼ばれる)を回復することにある。しかし、デジタル機器に保存される多様なデータは、他の調査分野にも役立つ。[5] 帰属 メタデータやその他のログは、行動を個人に帰属させるために使用できる。例えば、コンピュータドライブ上の個人的な文書がその所有者を特定する可能性があ る。 アリバイと供述 関係者から提供された情報は、デジタル証拠と照合できる。例えば、ソーハム殺人事件の捜査では、犯人が一緒にいたと主張した人物の携帯電話記録が、その時 間帯に彼女が町外にいたことを示したため、犯人のアリバイは否定された。 意図 犯罪が行われた客観的証拠の発見に加え、捜査は意図(法律用語で「犯罪の故意」と呼ばれる)を立証するためにも用いられる。例えば、有罪判決を受けた殺人 犯ニール・エントウィッスルのインターネット履歴には、「人を殺す方法」を論じるサイトへの参照が含まれていた。 情報源の評価 ファイルのアーティファクトやメタデータは、特定データの起源を特定するために利用される。例えば、旧バージョンのMicrosoft Wordは、作成元のコンピュータを特定するグローバル固有識別子(GUID)をファイルに埋め込んでいた。ファイルが調査対象のデジタル機器で生成され たものか、他所(例えばインターネット)から入手されたものかを証明することは極めて重要である。[5] 文書認証 「情報源の評価」に関連して、デジタル文書に付随するメタデータは容易に改変可能である(例えば、コンピューターの時計を変更することでファイルの作成日 付を操作できる)。文書認証とは、こうした詳細情報の改ざんを検知・特定する技術である。 制限事項 フォレンジック調査における主要な制限の一つは暗号化の使用である。これはキーワードを用いて関連証拠が所在する可能性のある初期調査を妨げる。暗号化 キーの開示を個人に強制する法律は依然として比較的新しいものであり、議論の的となっている。[14] しかし、パスワードの総当たり攻撃や暗号化の迂回手段はますます頻繁に存在する。例えばスマートフォンやPCでは、ブートローダー技術を用いてまずデバイ スの内容を取得し、後で強制的にパスワードや暗号化キーを特定できる。暗号化されたデバイスが関与する事件の約60%は、潜在的な証拠にアクセスする手段 がないため未処理のままと推定されている。[37] |

| Legal considerations The examination of digital media is covered by national and international legislation. For civil investigations, in particular, laws may restrict the abilities of analysts to undertake examinations. Restrictions against network monitoring or reading of personal communications often exist.[38] During criminal investigation, national laws restrict how much information can be seized.[38] For example, in the United Kingdom seizure of evidence by law enforcement is governed by the PACE act.[8] During its existence early in the field, the "International Organization on Computer Evidence" (IOCE) was one agency that worked to establish compatible international standards for the seizure of evidence.[39] In the UK, the same laws covering computer crime can also affect forensic investigators. The 1990 Computer Misuse Act legislates against unauthorized access to computer material. This is a particular concern for civil investigators who have more limitations than law enforcement. An individual's right to privacy is one area of digital forensics which is still largely undecided by courts. The US Electronic Communications Privacy Act places limitations on the ability of law enforcement or civil investigators to intercept and access evidence. The act makes a distinction between stored communication (e.g. email archives) and transmitted communication (such as VOIP). The latter, being considered more of a privacy invasion, is harder to obtain a warrant for.[8][19] The ECPA also affects the ability of companies to investigate the computers and communications of their employees, an aspect that is still under debate as to the extent to which a company can perform such monitoring.[8] Article 5 of the European Convention on Human Rights asserts similar privacy limitations to the ECPA and limits the processing and sharing of personal data both within the EU and with external countries. The ability of UK law enforcement to conduct digital forensics investigations is legislated by the Regulation of Investigatory Powers Act.[8] Digital evidence  Digital evidence can come in a number of forms Main article: Digital evidence When used in a court of law, digital evidence falls under the same legal guidelines as other forms of evidence, as courts do not usually require more stringent guidelines.[8][40] In the United States, the Federal Rules of Evidence are used to evaluate the admissibility of digital evidence. The United Kingdom PACE and Civil Evidence acts have similar guidelines and many other countries have their own laws. US federal laws restrict seizures to items with only obvious evidential value. This is acknowledged as not always being possible to establish with digital media prior to an examination.[38] Laws dealing with digital evidence are concerned with two issues: Integrity - it's ensuring that the act of seizing and acquiring digital media does not modify the evidence (either the original or the copy). Authenticity - refers to the ability to confirm the integrity of information; for example that the imaged media matches the original evidence.[38] The ease with which digital media can be modified means that documenting the chain of custody from the crime scene, through analysis and, ultimately, to the court, (a form of audit trail) is important to establish the authenticity of evidence.[8] Attorneys have argued that because digital evidence can theoretically be altered it undermines the reliability of the evidence. US judges are beginning to reject this theory, in the case US v. Bonallo the court ruled that "the fact that it is possible to alter data contained in a computer is plainly insufficient to establish untrustworthiness."[8][41] In the United Kingdom, guidelines such as those issued by ACPO are followed to help document the authenticity and integrity of evidence. Digital investigators, particularly in criminal investigations, have to ensure that conclusions are based upon factual evidence and their own expert knowledge.[8] In the US, for example, Federal Rules of Evidence state that a qualified expert may testify “in the form of an opinion or otherwise” so long as: (1) the testimony is based upon sufficient facts or data, (2) the testimony is the product of reliable principles and methods, and (3) the witness has applied the principles and methods reliably to the facts of the case.[42] The sub-branches of digital forensics may each have their own specific guidelines for the conduct of investigations and the handling of evidence. For example, mobile phones may be required to be placed in a Faraday shield during seizure or acquisition to prevent further radio traffic to the device. In the UK forensic examination of computers in criminal matters is subject to ACPO guidelines.[8] There are also international approaches to providing guidance on how to handle electronic evidence. The "Electronic Evidence Guide" by the Council of Europe offers a framework for law enforcement and judicial authorities in countries who seek to set up or enhance their own guidelines for the identification and handling of electronic evidence.[43] |

法的考慮事項 デジタルメディアの検証は、国内法および国際法によって規定されている。特に民事調査においては、法律が分析者の検証能力を制限する場合がある。ネット ワーク監視や個人通信の閲覧に対する制限が存在するケースが多い。[38] 刑事捜査においては、国内法が押収可能な情報の範囲を制限する。[38] 例えば英国では、法執行機関による証拠押収はPACE法によって規制されている。[8] この分野の初期段階において、「国際コンピュータ証拠機構(IOCE)」は証拠押収に関する国際的な互換基準の確立に取り組んだ機関の一つであった。 [39] 英国では、コンピュータ犯罪を規制する同一の法律が法科学捜査官にも影響を及ぼす。1990年制定のコンピュータ不正使用法は、コンピュータ資料への不正 アクセスを禁止している。これは法執行機関よりも制約の多い民事調査官にとって特に懸念事項である。 個人のプライバシー権は、デジタルフォレンジックにおいて裁判所によって未だほとんど決定されていない領域の一つである。米国の電子通信プライバシー法 は、法執行機関や民事調査員が証拠を傍受・アクセスする能力に制限を設けている。同法は保存された通信(例:電子メールアーカイブ)と送信中の通信(例: VOIP)を区別する。後者はプライバシー侵害の度合いがより高いとみなされ、令状取得が困難である。[8][19] ECPAはまた、企業が従業員のコンピューターや通信を調査する能力にも影響を及ぼす。企業がどの程度まで監視を行えるかについては、現在も議論が続いて いる。[8] 欧州人権条約第5条はECPAと同様のプライバシー制限を定め、EU域内および域外との個人的データ処理・共有を制限している。英国法執行機関のデジタル フォレンジック調査能力は、調査権限規制法によって立法化されている。[8] デジタル証拠  デジタル証拠は様々な形態で存在する 詳細記事: デジタル証拠 法廷で使用される場合、デジタル証拠は他の証拠形態と同様の法的ガイドラインに準拠する。裁判所は通常、より厳格な基準を要求しないからである。[8] [40] 米国では連邦証拠規則がデジタル証拠の採用可否を評価する基準となる。英国のPACE法及び民事証拠法も同様のガイドラインを有し、多くの国が独自の法制 度を整備している。米国連邦法は、押収対象を明らかな証拠価値を持つ物品に限定している。これは、デジタル媒体については検証前にその価値を確立すること が常に可能とは限らないと認識されている。[38] デジタル証拠を扱う法律は、二つの問題に関わっている: 完全性 - デジタル媒体を押収・取得する行為が証拠(原本または複製)を改変しないことを保証すること。 真正性 - 情報の完全性を確認できる能力を指す。例えば、イメージ化された媒体が原本の証拠と一致していることなどだ。[38] デジタル媒体は容易に改変できるため、犯罪現場から分析を経て最終的に法廷に至るまでの保管の連鎖(監査証跡の一形態)を記録することが、証拠の真正性を 確立する上で重要だ。[8] 弁護士らは、デジタル証拠は理論上改変可能であるため証拠の信頼性を損なうと主張してきた。しかし米国の裁判官はこの理論を否定し始めている。米国対ボナ ロ事件において裁判所は「コンピュータ内のデータを改変できるという事実だけでは、証拠の不信頼性を立証するには明らかに不十分である」と判決した。 [8][41] 英国では、ACPO(英国警察長官会議)が発行するガイドラインなどに基づき、証拠の真正性と完全性を文書化する取り組みが行われている。 デジタル捜査官、特に刑事捜査における者は、結論が事実に基づく証拠と自身の専門知識に依拠していることを保証しなければならない。[8] 例えば米国では、連邦証拠規則が「意見その他の形式」で証言できる有資格専門家について、以下の条件を満たすことを定めている: (1) 証言が十分な事実またはデータに基づくこと、(2) 証言が信頼できる原理と方法の産物であること、(3) 証人が事件の事実に対して原理と方法を確実に適用したこと。[42] デジタルフォレンジックの各分野では、捜査の実施や証拠の取り扱いについて独自のガイドラインが存在する。例えば、携帯電話は押収・取得時にファラデー ケージに収容し、端末への電波通信を遮断する必要がある場合がある。英国では刑事事件におけるコンピュータの鑑識はACPOガイドラインに従う。[8] 電子証拠の取り扱いに関する国際的な指針も存在する。欧州評議会による「電子証拠ガイド」は、電子証拠の特定と取扱いに関する独自のガイドラインを策定ま たは強化しようとする各国の法執行機関および司法当局向けの枠組みを提供している。[43] |

| Investigative tools The admissibility of digital evidence relies on the tools used to extract it. In the US, forensic tools are subjected to the Daubert standard, where the judge is responsible for ensuring that the processes and software used were acceptable. In a 2003 paper, Brian Carrier argued that the Daubert guidelines required the code of forensic tools to be published and peer reviewed. He concluded that "open source tools may more clearly and comprehensively meet the guideline requirements than would closed-source tools."[44] In 2011, Josh Brunty stated that the scientific validation of the technology and software associated with performing a digital forensic examination is critical to any laboratory process. He argued that "the science of digital forensics is founded on the principles of repeatable processes and quality evidence therefore knowing how to design and properly maintain a good validation process is a key requirement for any digital forensic examiner to defend their methods in court."[45] One of the key issues relating to validating forensic tools is determining a 'baseline' or reference point for tool testing/evaluation. There have been numerous attempts to provide an environment for testing the functionality of forensic tools such as the Computer Forensic Tool Testing (CFTT) programme developed by NIST ".[46] To allow for the different environments in which practitioners operate there have also been many attempts to create a framework for customizing test/evaluation environments.[47][48][49] These resources focus on a single or limited number of target systems. However, they do not scale well when attempts are made to test/evaluate tools designed for large networks or the cloud which have become more commonplace in investigations over the years. As of 2025 the only framework that addresses the use of remote agents by forensic tools for distributed processing/collection is that developed by Adams[50] |

捜査ツール デジタル証拠の採用可否は、その抽出に使用されたツールに依存する。米国では、法科学ツールはドーバート基準の対象となり、使用されたプロセスとソフト ウェアが許容可能であったことを裁判官が確認する責任を負う。 2003年の論文で、ブライアン・キャリアはドーバート基準がフォレンジックツールのコード公開と査読を要求すると主張した。彼は「オープンソースツール はクローズドソースツールよりも、基準要件をより明確かつ包括的に満たし得る」と結論づけた[44]。 2011年、ジョシュ・ブランティは、デジタルフォレンジック検査に関連する技術とソフトウェアの科学的検証が、あらゆる実験室プロセスにおいて重要だと 述べた。彼は「デジタルフォレンジックの科学は再現可能なプロセスと質の高い証拠の原則に立脚している。したがって、優れた検証プロセスを設計し適切に維 持する方法を理解することは、法廷で手法を擁護するあらゆるデジタルフォレンジック調査員にとっての重要要件である」と論じた。[45] フォレンジックツールの検証に関連する主要課題の一つは、ツールのテスト/評価における「基準」または参照点を決定することである。NISTが開発したコ ンピュータフォレンジックツールテスト(CFTT)プログラムなど、フォレンジックツールの機能性をテストする環境を提供しようとする試みは数多く行われ てきた。[46] 実務者が活動する異なる環境に対応するため、テスト/評価環境をカスタマイズするための枠組みを構築しようとする試みも数多く行われてきた。[47] [48][49] これらのリソースは単一または限られた数の対象システムに焦点を当てている。しかし、近年調査でより一般的になった大規模ネットワークやクラウド向けに設 計されたツールのテスト/評価を試みると、拡張性に欠ける。2025年現在、分散処理/収集のためのフォレンジックツールによるリモートエージェントの使 用に対処する唯一の枠組みは、Adams[50]が開発したものである。 |

| Branches Digital forensics investigation is not restricted to retrieve data merely from the computer, as laws are breached by the criminals and small digital devices (e.g. tablets, smartphones, flash drives) are now extensively used. Some of these devices have volatile memory while some have non-volatile memory. Sufficient methodologies are available to retrieve data from volatile memory, however, there is lack of detailed methodology or a framework for data retrieval from non-volatile memory sources.[51] Depending on the type of devices, media or artifacts, digital forensics investigation is branched into various types. Computer forensics Main article: Computer forensics  Private Investigator & Certified Digital Forensics Examiner imaging a hard drive in the field for forensic examination. The goal of computer forensics is to explain the current state of a digital artifact; such as a computer system, storage medium or electronic document.[52] The discipline usually covers computers, embedded systems (digital devices with rudimentary computing power and onboard memory) and static memory (such as USB pen drives). Computer forensics can deal with a broad range of information; from logs (such as internet history) through to the actual files on the drive. In 2007, prosecutors used a spreadsheet recovered from the computer of Joseph Edward Duncan to show premeditation and secure the death penalty.[5] Sharon Lopatka's killer was identified in 2006 after email messages from him detailing torture and death fantasies were found on her computer.[8] Mobile device forensics Main article: Mobile device forensics  Mobile phones in a UK Evidence bag Mobile device forensics is a sub-branch of digital forensics relating to recovery of digital evidence or data from a mobile device. It differs from Computer forensics in that a mobile device will have an inbuilt communication system (e.g. GSM) and, usually, proprietary storage mechanisms. Investigations usually focus on simple data such as call data and communications (SMS/Email) rather than in-depth recovery of deleted data.[8][53] SMS data from a mobile device investigation helped to exonerate Patrick Lumumba in the murder of Meredith Kercher.[5] Mobile devices are also useful for providing location information; either from inbuilt gps/location tracking or via cell site logs, which track the devices within their range. Such information was used to track down the kidnappers of Thomas Onofri in 2006.[5] Network forensics Main article: Network forensics Network forensics is concerned with the monitoring and analysis of computer network traffic, both local and WAN/internet, for the purposes of information gathering, evidence collection, or intrusion detection.[54] Traffic is usually intercepted at the packet level, and either stored for later analysis or filtered in real-time. Unlike other areas of digital forensics network data is often volatile and rarely logged, making the discipline often reactionary. In 2000, the FBI lured computer hackers Aleksey Ivanov and Gorshkov to the United States for a fake job interview. By monitoring network traffic from the pair's computers, the FBI identified passwords allowing them to collect evidence directly from Russian-based computers.[8][55] Forensic data analysis Main article: Forensic data analysis Forensic Data Analysis is a branch of digital forensics. It examines structured data with the aim to discover and analyze patterns of fraudulent activities resulting from financial crime. Digital image forensics Digital image forensics (or forensic image analysis) is a branch of digital forensics that deals with examination and verification of an image's authenticity and content.[56] These can range from Stalin-era airbrushed photos to elaborate deepfake videos.[57][58] This has broad implications for a wide variety of crimes, for determining the validity of information presented in civil and criminal trials, and for verifying images and information that are circulated through news and social media.[57][59][60][58] Dark web forensics Main article: Dark web forensics Dark web forensics is a subfield of digital forensics and cybercrime investigation focused on the identification, collection, preservation, analysis, and reporting of digital evidence that originates from or relates to activities on the dark web and other darknets (overlay networks such as Tor, I2P, and private peer-to-peer networks). Database forensics Main article: Database forensics Database forensics is a branch of digital forensics relating to the forensic study of databases and their metadata.[61] Investigations use database contents, log files and in-RAM data to build a timeline or recover relevant information. IoT Forensics Main article: IoT Forensics IoT forensics is a branch of Digital forensics that has the goal of identifying and extracting digital information from devices belonging to the Internet of things field, to be used for forensics investigations as potential source of evidence.[62] |

分野 デジタルフォレンジック調査は、単にコンピュータからデータを取得することに限定されない。犯罪者が法律を破るため、小型デジタル機器(タブレット、ス マートフォン、フラッシュドライブなど)が広く使用されているからだ。これらの機器の中には揮発性メモリを持つものもあれば、不揮発性メモリを持つものも ある。揮発性メモリからのデータ取得には十分な方法論が存在するが、不揮発性メモリソースからのデータ取得に関する詳細な方法論や枠組みは不足している。 [51] デバイス、メディア、アーティファクトの種類に応じて、デジタルフォレンジック調査は様々なタイプに分岐する。 コンピュータフォレンジック 詳細記事: コンピュータフォレンジック  現場でハードドライブのイメージングを行う私立探偵兼公認デジタルフォレンジック検査官。 コンピュータフォレンジックの目的は、コンピュータシステム、記憶媒体、電子文書などのデジタルアーティファクトの現状を説明することである。[52] この分野は通常、コンピュータ、組み込みシステム(基本的な演算能力と内蔵メモリを備えたデジタル機器)、および静的メモリ(USBメモリなど)を扱う。 コンピュータフォレンジクスは、ログ(インターネット履歴など)からドライブ上の実際のファイルに至るまで、広範な情報を扱うことができる。2007年、 検察側はジョセフ・エドワード・ダンカンのコンピューターから復元したスプレッドシートを用いて計画性を立証し、死刑判決を確定させた[5]。2006年 には、シャロン・ロパトカ殺害犯が特定された。彼女のコンピューターから、犯人が送った拷問や死に関する妄想を詳細に記した電子メールが発見されたためで ある[8]。 モバイル機器フォレンジック 詳細記事: モバイル機器フォレンジック  英国の証拠袋に入った携帯電話 モバイルデバイスフォレンジックは、モバイルデバイスからのデジタル証拠やデータの復元に関連するデジタルフォレンジックの一分野である。コンピュータ フォレンジックとの異なる点は、モバイルデバイスには内蔵通信システム(例:GSM)と、通常は独自仕様の記憶機構が備わっている点だ。調査では通常、削 除データの深い復元よりも、通話データや通信(SMS/メール)といった単純なデータに焦点が当てられる。[8][53] モバイル端末調査から得られたSMSデータは、メレディス・カーチャー殺害事件におけるパトリック・ルムンバの無実を証明するのに役立った。[5] モバイル端末は位置情報の提供にも有用である。内蔵GPS/位置追跡機能による場合もあれば、通信基地局ログ(範囲内の端末を追跡)による場合もある。 2006年のトーマス・オノフリ誘拐犯追跡では、この種の情報が活用された。[5] ネットワークフォレンジック 詳細記事: ネットワークフォレンジック ネットワークフォレンジックは、情報収集、証拠収集、侵入検知を目的として、ローカルネットワーク及びWAN/インターネット上のコンピュータネットワー クトラフィックの監視と分析を扱う分野である。[54] トラフィックは通常パケットレベルで傍受され、後日の分析用に保存されるか、リアルタイムでフィルタリングされる。他のデジタルフォレンジック分野と異な り、ネットワークデータは揮発性が高くログ化されることが稀なため、この分野は往々にして事後対応的となる。 2000年、FBIは偽の就職面接を装い、コンピューターハッカーのアレクセイ・イワノフとゴルシコフを米国に誘い出した。両者のコンピューターからの ネットワークトラフィックを監視することで、FBIはパスワードを特定し、ロシア国内のコンピューターから直接証拠を収集することに成功した。[8] [55] フォレンジックデータ分析 詳細記事: フォレンジックデータ分析 フォレンジックデータ分析はデジタルフォレンジックの一分野である。金融犯罪に起因する不正活動のパターンを発見・分析する目的で、構造化データを調査す る。 デジタル画像フォレンジック デジタル画像フォレンジック(またはフォレンジック画像分析)は、画像の真正性と内容の検証・調査を扱うデジタルフォレンジックの一分野である。[56] これらはスターリン時代のエアブラシ加工写真から精巧なディープフェイク動画まで多岐にわたる。[57][58] これは様々な犯罪への広範な影響、民事・刑事裁判で提示される情報の有効性判断、ニュースやソーシャルメディアで流通する画像・情報の検証において重要な 意味を持つ。[57][59][60] [58]ダークウェブフォレンジック詳細記事: ダークウェブフォレンジックダークウェブフォレンジックは、デジタルフォレンジックおよびサイバー犯罪捜査のサブ分野であり、ダークウェブやその他のダー クネット(Tor、I2P、プライベートP2Pネットワークなどのオーバーレイネットワーク)上の活動に由来する、または関連するデジタル証拠の特定、収 集、保存、分析、報告に焦点を当てている。データベースフォレンジックメイン記事: データベースフォレンジックデータベースフォレンジックは、データベースとそのメタデータの法医学的研究に関連するデジタルフォレンジックの一分野であ る。[61] 調査では、データベースの内容、ログファイル、およびRAM内のデータを使用して、タイムラインを構築したり、関連情報を復元したりする。IoTフォレン ジックメイン記事: IoTフォレンジックIoTフォレンジックは、デジタルフォレンジックの一分野であり、モノのインターネット(IoT)分野に属するデバイスからデジタル 情報を特定・抽出することを目的とする。これらは、潜在的な証拠源としてフォレンジック調査に利用される。[62] |

| List of digital forensics tools Cyberspace Forensic search Glossary of digital forensics terms Outline of forensic science |

デジタルフォレンジックツール一覧 サイバースペース フォレンジック検索 デジタルフォレンジック用語集 法科学の概要 |

| References 01. M Reith; C Carr; G Gunsch (2002). "An examination of digital forensic models". International Journal of Digital Evidence. CiteSeerX 10.1.1.13.9683. Carrier, B (2001). "Defining digital forensic examination and analysis tools". International Journal of Digital Evidence. 1: 2003. CiteSeerX 10.1.1.14.8953. Easttom, Chuck.Digital Forensics, Investigation, and Response Fourth Edition https://www.jblearning.com/catalog/productdetails/9781284226065 "The Different Branches of Digital Forensics". BlueVoyant. 2022-03-08. Archived from the original on 2023-10-07. Retrieved 2023-09-09. Various (2009). Eoghan Casey (ed.). Handbook of Digital Forensics and Investigation. Academic Press. p. 567. ISBN 978-0-12-374267-4. Carrier, Brian D (7 June 2006). "Basic Digital Forensic Investigation Concepts". Archived from the original on 26 February 2010. "The Florida Computer Crimes Act, Probably the First U. S. Legislation against Computer Crimes, Becomes Law". History of Information. 1978. Archived from the original on 2010-06-12. Casey, Eoghan (2004). Digital Evidence and Computer Crime, Second Edition. Elsevier. ISBN 978-0-12-163104-8. Archived from the original on 2023-07-23. Retrieved 2016-11-06. Aaron Phillip; David Cowen; Chris Davis (2009). Hacking Exposed: Computer Forensics. McGraw Hill Professional. p. 544. ISBN 978-0-07-162677-4. Archived from the original on 22 June 2024. Retrieved 27 August 2010. 10. M, M. E. "A Brief History of Computer Crime: A" (PDF). Norwich University. Archived (PDF) from the original on 21 August 2010. Retrieved 30 August 2010. "Digital Forensics and Born-Digital Content in Cultural Heritage Collections • CLIR". CLIR. Retrieved 2025-04-30. Mohay, George M. (2003). Computer and intrusion forensics. Artechhouse. p. 395. ISBN 978-1-58053-369-0. Peter Sommer (January 2004). "The future for the policing of cybercrime". Computer Fraud & Security. 2004 (1): 8–12. doi:10.1016/S1361-3723(04)00017-X. ISSN 1361-3723. Simson L. Garfinkel (August 2010). "Digital forensics research: The next 10 years". Digital Investigation. 7: S64–S73. doi:10.1016/j.diin.2010.05.009. hdl:10945/44251. ISSN 1742-2876. Linda Volonino; Reynaldo Anzaldua (2008). Computer forensics for dummies. For Dummies. p. 384. ISBN 978-0-470-37191-6. GL Palmer; I Scientist; H View (2002). "Forensic analysis in the digital world". International Journal of Digital Evidence. Archived from the original on 9 January 2023. Retrieved 2 August 2010. Wilding, E. (1997). Computer Evidence: a Forensic Investigations Handbook. London: Sweet & Maxwell. p. 236. ISBN 978-0-421-57990-3. Collier, P.A.; Spaul, B.J. (1992). "A forensic methodology for countering computer crime". Computers and Law. K S Rosenblatt (1995). High-Technology Crime: Investigating Cases Involving Computers. KSK Publications. ISBN 978-0-9648171-0-4. Retrieved 4 August 2010. 20. "Best practices for Computer Forensics" (PDF). SWGDE. Archived from the original (PDF) on 27 December 2008. Retrieved 4 August 2010. "ISO/IEC 17025:2005". ISO. Archived from the original on 5 August 2011. Retrieved 20 August 2010. SG Punja (2008). "Mobile device analysis" (PDF). Small Scale Digital Device Forensics Journal. Archived from the original on 2011-07-28. Rizwan Ahmed (2008). "Mobile forensics: an overview, tools, future trends and challenges from law enforcement perspective" (PDF). 6th International Conference on E-Governance. Archived (PDF) from the original on 2016-03-03. "The Joint Operating Environment" Archived 2013-08-10 at the Wayback Machine, Report released, 18 February 2010, pp. 34–36 Peterson, Gilbert; Shenoi, Sujeet (2009). "Digital Forensic Research: The Good, the Bad and the Unaddressed". Advances in Digital Forensics V. IFIP Advances in Information and Communication Technology. Vol. 306. Springer Boston. pp. 17–36. Bibcode:2009adf5.conf...17B. doi:10.1007/978-3-642-04155-6_2. ISBN 978-3-642-04154-9. Mohay, George M. (2003). Computer and Intrusion Forensics. Artech House. ISBN 9781580536301. Archived from the original on 2024-06-22. Retrieved 2020-10-25. Fatah, Alim A.; Higgins, Kathleen M. (February 1999). Forensic Laboratories: Handbook for Facility Planning, Design, Construction and Moving. DIANE Publishing. ISBN 9780788176241. Archived from the original on 2024-06-22. Retrieved 2020-10-25. Stuart, Hunter (2023). "Managing Policing Demand for Digital Forensics through Risk Assessment and Prioritization in England and Wales". Policing: A Journal of Policy and Practice. 16 (3) paac106: 456–470. doi:10.1093/police/paac106. hdl:10871/132114. Adams, Richard (2013). "'The Advanced Data Acquisition Model (ADAM): A process model for digital forensic practice". Murdoch University. Archived (PDF) from the original on 2014-11-14. 30. "'Electronic Crime Scene Investigation Guide: A Guide for First Responders" (PDF). National Institute of Justice. 2001. Archived (PDF) from the original on 2010-02-15. "Catching the ghost: how to discover ephemeral evidence with Live RAM analysis". Belkasoft Research. 2013. Archived from the original on 2015-08-12. Retrieved 2014-10-24. Adams, Richard (2013). "'The emergence of cloud storage and the need for a new digital forensic process model" (PDF). Murdoch University. Archived (PDF) from the original on 2016-04-05. Retrieved 2013-11-21. Maarten Van Horenbeeck (24 May 2006). "Technology Crime Investigation". Archived from the original on 17 May 2008. Retrieved 17 August 2010. Richard, Adams; Graham, Mann; Valerie, Hobbs (2017). ISEEK, a tool for high speed, concurrent, distributed forensic data acquisition. 15th Australian Digital Forensics Conference 5–6 December 2017. Perth, Western Australia. Archived from the original on 22 June 2024. Retrieved 16 June 2020. Hoelz, Bruno W. P.; Ralha, Célia Ghedini; Geeverghese, Rajiv (2009-03-08). "Artificial intelligence applied to computer forensics". Proceedings of the 2009 ACM symposium on Applied Computing. ACM. pp. 883–888. doi:10.1145/1529282.1529471. ISBN 9781605581668. S2CID 5382101. Warren G. Kruse; Jay G. Heiser (2002). Computer forensics: incident response essentials. Addison-Wesley. p. 392. ISBN 978-0-201-70719-9. Forte, Dario (February 2009). "Do encrypted disks spell the end of forensics?". Computer Fraud & Security. 2009 (2): 18–20. doi:10.1016/s1361-3723(09)70023-5. ISSN 1361-3723. Archived from the original on 2024-06-22. Retrieved 2024-06-22. Sarah Mocas (February 2004). "Building theoretical underpinnings for digital forensics research". Digital Investigation. 1 (1): 61–68. CiteSeerX 10.1.1.7.7070. doi:10.1016/j.diin.2003.12.004. ISSN 1742-2876. Kanellis, Panagiotis (2006). Digital crime and forensic science in cyberspace. Idea Group Inc (IGI). p. 357. ISBN 978-1-59140-873-4. 40. Daniel J. Ryan; Gal Shpantzer. "Legal Aspects of Digital Forensics" (PDF). Archived (PDF) from the original on 15 August 2011. Retrieved 31 August 2010. US v. Bonallo, 858 F. 2d 1427 (9th Cir. 1988), archived from the original. "Federal Rules of Evidence #702". Archived from the original on 19 August 2010. Retrieved 23 August 2010. "Electronic Evidence Guide". Council of Europe. April 2013. Archived from the original on 2013-12-27. Brian Carrier (October 2002). "Open Source Digital Forensic Tools: The Legal Argument" (PDF). @stake Research Report. Archived (PDF) from the original on 2011-07-26. Brunty, Josh (March 2011). "Validation of Forensic Tools and Software: A Quick Guide for the Digital Forensic Examiner". Forensic Magazine. Archived from the original on 2017-04-22. "Computer Forensics Tool Testing Program (CFTT)". Software and Systems Division Software Quality Group. NIST Information Technology Laboratory. 8 May 2017. Archived from the original on 30 January 2024. Retrieved 30 January 2024. https://www.researchgate.net/publication/236681282_On-scene_Triage_open_source_forensic_tool_chests_Are_they_effective Archived 2022-08-20 at the Wayback Machine? 50. "Archived copy" (PDF). Archived (PDF) from the original on 2024-01-30. Retrieved 2024-01-30. Hildebrandt, Mario; Kiltz, Stefan; Dittmann, Jana (2011). "A Common Scheme for Evaluation of Forensic Software". 2011 Sixth International Conference on IT Security Incident Management and IT Forensics. pp. 92–106. doi:10.1109/IMF.2011.11. ISBN 978-1-4577-0146-7. "Archived copy" (PDF). Archived (PDF) from the original on 2024-01-30. Retrieved 2024-01-30. Jansen, Wayne (2004). "Ayers" (PDF). NIST Special Publication. NIST. doi:10.6028/NIST.SP.800-72. Archived (PDF) from the original on 12 February 2006. Retrieved 26 February 2006. A Yasinsac; RF Erbacher; DG Marks; MM Pollitt (2003). "Computer forensics education". IEEE Security & Privacy. 1 (4): 15–23. Bibcode:2003ISPri..99d..15Y. doi:10.1109/MSECP.2003.1219052. "Technology Crime Investigation :: Mobile forensics". Archived from the original on 17 May 2008. Retrieved 18 August 2010. Gary Palmer, A Road Map for Digital Forensic Research, Report from DFRWS 2001, First Digital Forensic Research Workshop, Utica, New York, 7–8 August 2001, Page(s) 27–30 "2 Russians Face Hacking Charges". Moscow Times. 24 April 2001. Archived from the original on 22 June 2011. Retrieved 3 September 2010. Burns, Matt (6 March 2020). "A quick guide to digital image forensics". CameraForensics. Archived from the original on 21 December 2022. Retrieved 21 December 2022. Farid, Hany (15 September 2019). "Image Forensics". Annual Review of Vision Science. 5 (1): 549–573. doi:10.1146/annurev-vision-091718-014827. ISSN 2374-4642. PMID 31525144. S2CID 202642073. Archived from the original on 22 June 2024. Retrieved 21 December 2022. Waldrop, M. Mitchell (16 March 2020). "Synthetic media: The real trouble with deepfakes". Knowable Magazine. Annual Reviews. doi:10.1146/knowable-031320-1. Archived from the original on 19 November 2022. Retrieved 19 December 2022. Pawelec, M (2022). "Deepfakes and Democracy (Theory): How Synthetic Audio-Visual Media for Disinformation and Hate Speech Threaten Core Democratic Functions". Digital Society: Ethics, Socio-legal and Governance of Digital Technology. 1 (2) 19. doi:10.1007/s44206-022-00010-6. PMC 9453721. PMID 36097613. 60. Westerlund, Mika (2019). "The Emergence of Deepfake Technology: A Review". Technology Innovation Management Review. 9 (11): 39–52. doi:10.22215/timreview/1282. ISSN 1927-0321. S2CID 214014129. Archived from the original on 2022-12-22. Retrieved 2022-12-21. Olivier, Martin S. (March 2009). "On metadata context in Database Forensics". Digital Investigation. 5 (3–4): 115–123. CiteSeerX 10.1.1.566.7390. doi:10.1016/j.diin.2008.10.001. 62. M. Stoyanova; Y. Nikoloudakis; S. Panagiotakis; E. Pallis; E. Markakis (2020). "A Survey on the Internet of Things (IoT) Forensics: Challenges, Approaches, and Open Issues". IEEE Communications Surveys & Tutorials. 22 (2): 1191–1221. Bibcode:2020ICST...22.1191S. doi:10.1109/COMST.2019.2962586. S2CID 213028057. |

参考文献 01. M Reith; C Carr; G Gunsch (2002). 「デジタルフォレンジックモデルの検討」. International Journal of Digital Evidence. CiteSeerX 10.1.1.13.9683. Carrier, B (2001). 「デジタルフォレンジック検査・分析ツールの定義」. International Journal of Digital Evidence. 1: 2003. CiteSeerX 10.1.1.14.8953. Easttom, Chuck.『デジタルフォレンジック、調査、および対応 第4版』https://www.jblearning.com/catalog/productdetails/9781284226065 「デジタルフォレンジックの異なる分野」. BlueVoyant. 2022-03-08. 2023-10-07にオリジナルからアーカイブ. 2023-09-09に取得. Various (2009). Eoghan Casey (編). 『デジタルフォレンジックと調査ハンドブック』. Academic Press. p. 567. ISBN 978-0-12-374267-4。 キャリア、ブライアン・D(2006年6月7日)。「デジタルフォレンジック調査の基本概念」。2010年2月26日にオリジナルからアーカイブ。 「フロリダ州コンピュータ犯罪法、おそらく米国初のコンピュータ犯罪対策法が成立」。『情報史』。1978年。2010年6月12日にオリジナルからアー カイブ。 ケイシー、イーガン(2004)。『デジタル証拠とコンピュータ犯罪、第2版』。エルゼビア。ISBN 978-0-12-163104-8。2023年7月23日にオリジナルからアーカイブ。2016年11月6日に取得。 アーロン・フィリップ、デイヴィッド・コーエン、クリス・デイヴィス(2009)。『ハッキングの真実:コンピュータフォレンジック』McGraw Hill Professional。544 ページ。ISBN 978-0-07-162677-4。2024年6月22日にオリジナルからアーカイブ。2010年8月27日取得。 10. M, M. E. 「コンピュータ犯罪の簡単な歴史: A」 (PDF). ノリッチ大学. 2010年8月21日にオリジナルからアーカイブ (PDF). 2010年8月30日に取得。 「文化遺産コレクションにおけるデジタルフォレンジックと生まれながらのデジタルコンテンツ • CLIR」. CLIR. 2025年4月30日に取得。 Mohay, George M. (2003). 『コンピュータと侵入フォレンジック』. Artechhouse. p. 395. ISBN 978-1-58053-369-0. Peter Sommer (2004年1月). 「サイバー犯罪取り締まりの未来」. 『Computer Fraud & Security』. 2004 (1): 8–12. doi:10.1016/S1361-3723(04)00017-X. ISSN 1361-3723. シムソン・L・ガーフィンケル (2010年8月). 「デジタルフォレンジック研究:今後10年」. 『Digital Investigation』. 7: S64–S73. doi:10.1016/j.diin.2010.05.009. hdl:10945/44251. ISSN 1742-2876. Linda Volonino; Reynaldo Anzaldua (2008). 『コンピュータフォレンジック入門』. For Dummies. p. 384. ISBN 978-0-470-37191-6。 GL Palmer; I Scientist; H View (2002). 「デジタル世界における法科学分析」. International Journal of Digital Evidence. 2023年1月9日にオリジナルからアーカイブされた。2010年8月2日に取得。 Wilding, E. (1997). コンピュータ証拠:法科学捜査ハンドブック。ロンドン:Sweet & Maxwell。p. 236。ISBN 978-0-421-57990-3。 コリアー、P.A.;スポール、B.J. (1992)。「コンピュータ犯罪に対抗する法科学的方法論」。コンピュータと法律。 K S ローゼンブラット (1995)。ハイテク犯罪:コンピューター関連事件の捜査. KSKパブリケーションズ. ISBN 978-0-9648171-0-4. 2010年8月4日閲覧. 20. 「コンピューターフォレンジックのベストプラクティス」(PDF). SWGDE. 2008年12月27日時点のオリジナル(PDF)からアーカイブ. 2010年8月4日取得。 「ISO/IEC 17025:2005」。ISO。2011年8月5日にオリジナルからアーカイブ。2010年8月20日取得。 SG Punja (2008). 「モバイルデバイス分析」 (PDF). Small Scale Digital Device Forensics Journal. 2011年7月28日にオリジナルからアーカイブされた。 Rizwan Ahmed (2008). 「モバイルフォレンジック:概観、ツール、将来の動向と課題(法執行機関の視点から)」 (PDF). 第6回電子ガバナンス国際会議. 2016年3月3日にオリジナルからアーカイブされた (PDF). 「共同運用環境」 2013年8月10日ウェイバックマシンにアーカイブ、報告書公開、2010年2月18日、pp. 34–36 Peterson, Gilbert; Shenoi, Sujeet (2009). 「デジタルフォレンジック研究:良い点、悪い点、そして未解決の問題」. デジタルフォレンジックの進歩 V. IFIP情報通信技術進歩シリーズ。第306巻。スプリンガー・ボストン。17–36頁。Bibcode:2009adf5.conf...17B。 doi:10.1007/978-3-642-04155-6_2。ISBN 978-3-642-04154-9. モヘイ, ジョージ・M. (2003). 『コンピュータと侵入フォレンジック』. アートテック・ハウス. ISBN 9781580536301. 2024年6月22日にオリジナルからアーカイブ. 2020年10月25日に閲覧. ファタ、アリム A.、ヒギンズ、キャスリーン M. (1999年2月)。『法医学研究所:施設計画、設計、建設、移転のためのハンドブック』。DIANE Publishing。ISBN 9780788176241。2024年6月22日にオリジナルからアーカイブ。2020年10月25日に取得。 スチュワート、ハンター (2023). 「イングランドおよびウェールズにおけるリスク評価と優先順位付けによるデジタルフォレンジックに対する警察の需要の管理」. Policing: A Journal of Policy and Practice. 16 (3) paac106: 456–470. doi:10.1093/police/paac106. hdl:10871/132114. Adams, Richard (2013). 「『高度データ取得モデル(ADAM):デジタルフォレンジック実践のためのプロセスモデル』」. マードック大学. 2014-11-14 のオリジナルからアーカイブ (PDF). 30. 「『電子犯罪現場調査ガイド:第一対応者向けガイド』」 (PDF). 国立司法研究所. 2001. 2010年2月15日にオリジナルからアーカイブ(PDF)。 「幽霊を捕まえる:ライブRAM解析で一時的な証拠を発見する方法」。ベルカソフト研究所。2013年。2015年8月12日にオリジナルからアーカイ ブ。2014年10月24日に取得。 Adams, Richard (2013). 「クラウドストレージの台頭と新たなデジタルフォレンジックプロセスモデルの必要性」 (PDF). マードック大学. 2016年4月5日にオリジナルからアーカイブ (PDF). 2013年11月21日に取得。 マーテン・ファン・ホーレンベーク (2006年5月24日). 「テクノロジー犯罪捜査」. 2008年5月17日にオリジナルからアーカイブ. 2010年8月17日に取得. リチャード・アダムス; グラハム・マン; ヴァレリー・ホブス (2017). ISEEK、高速・同時・分散型フォレンジックデータ取得ツール。第15回オーストラリアデジタルフォレンジック会議 2017年12月5日~6日。西オーストラリア州パース。2024年6月22日にオリジナルからアーカイブ。2020年6月16日に取得。 Hoelz, Bruno W. P.; ラルハ、セリア・ゲディーニ; ギーヴァーゲース、ラジブ (2009-03-08). 「コンピュータフォレンジクスへ応用される人工知能」. 2009年ACM応用コンピューティングシンポジウム論文集. ACM. pp. 883–888. doi:10.1145/1529282.1529471. ISBN 9781605581668. S2CID 5382101. ウォーレン・G・クルーズ; ジェイ・G・ハイザー (2002). 『コンピュータフォレンジック:インシデント対応の基礎』. アディソン・ウェズリー. p. 392. ISBN 978-0-201-70719-9. フォルテ、ダリオ(2009年2月)。「暗号化されたディスクはフォレンジックの終焉を意味するのか?」。『Computer Fraud & Security』。2009年(2): 18–20頁。doi:10.1016/s1361-3723(09)70023-5。ISSN 1361-3723。2024年6月22日にオリジナルからアーカイブされた。2024年6月22日に取得。 サラ・モカス(2004年2月)。「デジタルフォレンジック研究のための理論的基盤の構築」。『デジタル・インベスティゲーション』。1巻1号: 61–68頁。CiteSeerX 10.1.1.7.7070。doi:10.1016/j.diin.2003.12.004. ISSN 1742-2876. カネリス、パナギオティス(2006年)。『サイバースペースにおけるデジタル犯罪と法科学』。アイデア・グループ社(IGI)。p. 357。ISBN 978-1-59140-873-4。 40. Daniel J. Ryan; Gal Shpantzer. 「デジタルフォレンジックの法的側面」 (PDF). 2011年8月15日にオリジナルからアーカイブされた (PDF). 2010年8月31日に取得。 US v. Bonallo, 858 F. 2d 1427 (9th Cir. 1988), オリジナルからアーカイブされた。 「連邦証拠規則第702条」。2010年8月19日にオリジナルからアーカイブ。2010年8月23日に取得。 「電子証拠ガイド」。欧州評議会。2013年4月。2013年12月27日にオリジナルからアーカイブ。 Brian Carrier (2002年10月). 「オープンソースのデジタルフォレンジックツール:法的議論」 (PDF). @stakeリサーチレポート. 2011年7月26日にオリジナルからアーカイブ (PDF). Brunty, Josh (2011年3月). 「フォレンジックツールとソフトウェアの検証:デジタルフォレンジック検査官のためのクイックガイド」. フォレンジック・マガジン。2017年4月22日にオリジナルからアーカイブ。 「コンピュータフォレンジックツールテストプログラム(CFTT)」。ソフトウェア・システム部門ソフトウェア品質グループ。NIST情報技術研究所。 2017年5月8日。2024年1月30日にオリジナルからアーカイブ。2024年1月30日に取得。 https://www.researchgate.net/publication/236681282_On-scene_Triage_open_source_forensic_tool_chests_Are_they_effective 2022年8月20日時点のアーカイブ。 50. 「アーカイブされたコピー」 (PDF)。2024年1月30日にオリジナルからアーカイブされた (PDF)。2024年1月30日に取得。 Hildebrandt, Mario; Kiltz, Stefan; Dittmann, Jana (2011). 「フォレンジックソフトウェア評価のための共通スキーム」. 2011年 第6回国際ITセキュリティインシデント管理・ITフォレンジック会議. pp. 92–106. doi:10.1109/IMF.2011.11. ISBN 978-1-4577-0146-7. 「アーカイブされたコピー」 (PDF). 2024年1月30日時点のオリジナル (PDF) からアーカイブ。2024年1月30日に閲覧。 Jansen, Wayne (2004). 「Ayers」 (PDF). NIST Special Publication. NIST. doi:10.6028/NIST.SP.800-72. Archived (PDF) from the original on 12 February 2006. Retrieved 26 February 2006. A Yasinsac; RF Erbacher; DG Marks; MM Pollitt (2003). 「コンピュータフォレンジック教育」. IEEE Security & Privacy. 1 (4): 15–23. Bibcode:2003ISPri..99d..15Y. doi:10.1109/MSECP.2003.1219052. 「テクノロジー犯罪捜査 :: モバイルフォレンジック」. 2008年5月17日時点のオリジナルからアーカイブ. 2010年8月18日閲覧. Gary Palmer, A Road Map for Digital Forensic Research, Report from DFRWS 2001, First Digital Forensic Research Workshop, Utica, New York, 7–8 August 2001, Page(s) 27–30 「ロシア人2名がハッキング容疑で起訴」『モスクワ・タイムズ』2001年4月24日。2011年6月22日にオリジナルからアーカイブ。2010年9月 3日に取得。 バーンズ、マット(2020年3月6日)。「デジタル画像フォレンジックのクイックガイド」。CameraForensics。2022年12月21日に オリジナルからアーカイブ。2022年12月21日閲覧。 ファリド、ハニー(2019年9月15日)。「画像フォレンジクス」。『Annual Review of Vision Science』5巻1号:549–573頁。doi:10.1146/annurev-vision-091718-014827。ISSN 2374-4642。PMID 31525144。S2CID 202642073。2024年6月22日にオリジナルからアーカイブ。2022年12月21日に取得。 ウォルドロップ、M. ミッチェル (2020年3月16日)。「合成メディア:ディープフェイクの真の問題」。Knowable Magazine。Annual Reviews。doi:10.1146/knowable-031320-1。2022年11月19日にオリジナルからアーカイブ。2022年12月 19日に取得。 Pawelec, M (2022) 。「ディープフェイクと民主主義(理論):偽情報とヘイトスピーチのための合成視聴覚メディアが民主主義の中核機能を脅かす方法」。デジタル社会:デジタ ル技術の倫理、社会法、ガバナンス。1 (2) 19. doi:10.1007/s44206-022-00010-6. PMC 9453721. PMID 36097613. 60. Westerlund, Mika (2019). 「ディープフェイク技術の出現:レビュー」. 『技術革新管理レビュー』. 9 (11): 39–52. doi:10.22215/timreview/1282。ISSN 1927-0321。S2CID 214014129。2022年12月22日にオリジナルからアーカイブ。2022年12月21日に取得。 Olivier, Martin S. (2009年3月). 「データベースフォレンジックにおけるメタデータのコンテキストについて」. Digital Investigation. 5 (3–4): 115–123. CiteSeerX 10.1.1.566.7390. doi:10.1016/j.diin.2008.10.001. 62. M. Stoyanova; Y. Nikoloudakis; S. Panagiotakis; E. Pallis; E. Markakis (2020). 「モノのインターネット(IoT)フォレンジックに関する調査:課題、アプローチ、および未解決の問題」. IEEE Communications Surveys & Tutorials. 22 (2): 1191–1221. Bibcode:2020ICST...22.1191S. doi:10.1109/COMST.2019.2962586. S2CID 213028057. |

| Further reading Årnes, André (2018). Digital Forensics. Wiley et al. ISBN 978-1-119-26238-1. Carrier, Brian D. (February 2006). "Risks of live digital forensic analysis". Communications of the ACM. 49 (2): 56–61. doi:10.1145/1113034.1113069. ISSN 0001-0782. S2CID 16829457. Crowley, Paul. CD and DVD Forensics. Rockland, MA: Syngress. ISBN 978-1597491280. Kanellis, Panagiotis (1 January 2006). Digital crime and forensic science in cyberspace. IGI Publishing. p. 357. ISBN 978-1-59140-873-4. Jones, Andrew (2008). Building a Digital Forensic Laboratory. Butterworth-Heinemann. p. 312. ISBN 978-1-85617-510-4. Marshell, Angus M. (2008). Digital forensics: digital evidence in criminal investigation. Wiley-Blackwell. p. 148. ISBN 978-0-470-51775-8. Sammons, John (2012). The basics of digital forensics: the primer for getting started in digital forensics. Syngress. ISBN 978-1597496612. Related journals Journal of Digital Forensics, Security and Law International Journal of Digital Crime and Forensics Journal of Digital Investigation International Journal of Digital Evidence International Journal of Forensic Computer Science Journal of Digital Forensic Practice Small Scale Digital Device Forensic Journal |

追加文献(さらに読む) Årnes, André (2018). 『デジタルフォレンジック』. Wiley et al. ISBN 978-1-119-26238-1. Carrier, Brian D. (2006年2月). 「ライブデジタルフォレンジック分析のリスク」. Communications of the ACM. 49 (2): 56–61. doi:10.1145/1113034.1113069. ISSN 0001-0782. S2CID 16829457. Crowley, Paul. 『CD and DVD Forensics』. マサチューセッツ州ロックランド: Syngress. ISBN 978-1597491280. カネリス、パナギオティス (2006年1月1日)。『サイバースペースにおけるデジタル犯罪と法科学』 IGI Publishing. p. 357. ISBN 978-1-59140-873-4. ジョーンズ、アンドルー (2008). 『デジタルフォレンジック研究所の構築』 Butterworth-Heinemann. p. 312. ISBN 978-1-85617-510-4。 マーシェル、アンガス M. (2008)。デジタルフォレンジック:犯罪捜査におけるデジタル証拠。ワイリー・ブラックウェル。148 ページ。ISBN 978-0-470-51775-8。 サモンズ、ジョン (2012)。デジタルフォレンジックの基礎:デジタルフォレンジック入門。シングレス。ISBN 978-1597496612。 関連ジャーナル デジタルフォレンジック、セキュリティ、法学ジャーナル 国際デジタル犯罪・フォレンジックジャーナル デジタル調査ジャーナル 国際デジタル証拠ジャーナル 国際法科学コンピュータサイエンスジャーナル デジタルフォレンジック実践ジャーナル 小型デジタルデバイスフォレンジックジャーナル |

| https://en.wikipedia.org/wiki/Digital_forensics |

リ ンク

文 献

そ の他の情報

CC

Copyleft,

CC, Mitzub'ixi Quq Chi'j, 1996-2099