ネットワーク

Computer network

Glossary

★Network is an arrangement of intersecting

horizontal and vertical lines or a group or system of interconnected

people or things.

☆ネットワークとは、水平方向と垂直方向に交差する線の配置、または相互に接続された人や物

のグループやシステムのことである。

| computer network | A computer network

is a set of computers sharing resources located on

or provided by network nodes. The computers use common communication

protocols over digital interconnections to communicate with each other.

These interconnections are made up of telecommunication network

technologies, based on physically wired, optical, and wireless

radio-frequency methods that may be arranged in a variety of network

topologies. The nodes of a computer network can include personal computers, servers, networking hardware, or other specialized or general-purpose hosts. They are identified by network addresses, and may have hostnames. Hostnames serve as memorable labels for the nodes, rarely changed after initial assignment. Network addresses serve for locating and identifying the nodes by communication protocols such as the Internet Protocol. Computer networks may be classified by many criteria, including the transmission medium used to carry signals, bandwidth, communications protocols to organize network traffic, the network size, the topology, traffic control mechanism, and organizational intent[citation needed]. Computer networks support many applications and services, such as access to the World Wide Web, digital video, digital audio, shared use of application and storage servers, printers, and fax machines, and use of email and instant messaging applications. |

コンピュータ・ネットワークは、ネットワーク・ノードにある、または

ネットワーク・ノードによって提供されるリソースを共有するコンピュータの集合体である。コンピュータは、デジタル相互接続上で共通の通信プロトコルを

使って互いに通信する。これらの相互接続は、物理的な有線、光、およびワイヤレスの高周波方式に基づく電気通信ネットワーク技術で構成されており、さまざ

まなネットワークトポロジに配置することができる。 コンピュータネットワークのノードには、パーソナルコンピュータ、サーバー、ネットワーキングハードウェア、その他特殊なホストや汎用的なホストが含まれ ることがある。また、ホスト名を持つ場合もある。ホスト名は、ノードの覚えやすいラベルとして機能し、最初に割り当てた後に変更されることはほとんどな い。ネットワークアドレスは、インターネットプロトコルなどの通信プロトコルでノードの位置を特定し、識別するために使用される。 コンピュータネットワークは、信号の伝送に使われる伝送媒体、帯域幅、ネットワークトラフィックを整理する通信プロトコル、ネットワークサイズ、トポロ ジー、トラフィック制御機構、組織の意図など多くの基準で分類することができる[要出典]。 コンピュータネットワークは、World Wide Webへのアクセス、デジタルビデオ、デジタルオーディオ、アプリケーションやストレージサーバー、プリンター、FAXの共有利用、電子メールやインスタ ントメッセージングアプリケーションなど、多くのアプリケーションやサービスをサポートしている。 |

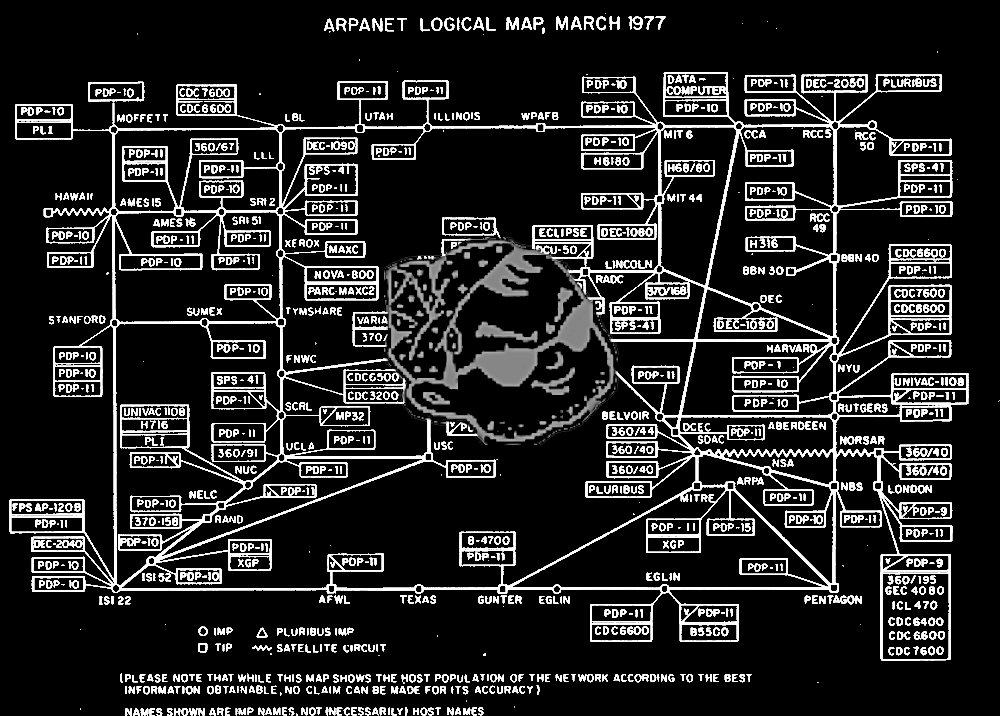

| History of Computer networking | History Computer networking may be considered a branch of computer science, computer engineering, and telecommunications, since it relies on the theoretical and practical application of the related disciplines. Computer networking was influenced by a wide array of technology developments and historical milestones. In the late 1950s, a network of computers was built for the U.S. military Semi-Automatic Ground Environment (SAGE) radar system using the Bell 101 modem. It was the first commercial modem for computers, released by AT&T Corporation in 1958. The modem allowed digital data to be transmitted over regular unconditioned telephone lines at a speed of 110 bits per second (bit/s). In 1959, Christopher Strachey filed a patent application for time-sharing and John McCarthy initiated the first project to implement time-sharing of user programs at MIT.[1][2][3][4] Stratchey passed the concept on to J. C. R. Licklider at the inaugural UNESCO Information Processing Conference in Paris that year.[5] McCarthy was instrumental in the creation of three of the earliest time-sharing systems (Compatible Time-Sharing System in 1961, BBN Time-Sharing System in 1962, and Dartmouth Time Sharing System in 1963). In 1959, Anatoly Kitov proposed to the Central Committee of the Communist Party of the Soviet Union a detailed plan for the re-organisation of the control of the Soviet armed forces and of the Soviet economy on the basis of a network of computing centres.[6] Kitov's proposal was rejected, as later was the 1962 OGAS economy management network project.[7] In 1960, the commercial airline reservation system semi-automatic business research environment (SABRE) went online with two connected mainframes. In 1963, J. C. R. Licklider sent a memorandum to office colleagues discussing the concept of the "Intergalactic Computer Network", a computer network intended to allow general communications among computer users. Throughout the 1960s, Paul Baran and Donald Davies independently developed the concept of packet switching to transfer information between computers over a network.[8][9][10] Davies pioneered the implementation of the concept. The NPL network, a local area network at the National Physical Laboratory (United Kingdom) used a line speed of 768 kbit/s and later high-speed T1 links (1.544 Mbit/s line rate).[11][12][13] In 1965, Western Electric introduced the first widely used telephone switch that implemented computer control in the switching fabric. In 1969, the first four nodes of the ARPANET were connected using 50 kbit/s circuits between the University of California at Los Angeles, the Stanford Research Institute, the University of California at Santa Barbara, and the University of Utah.[14] In the early 1970s, Leonard Kleinrock carried out mathematical work to model the performance of packet-switched networks, which underpinned the development of the ARPANET.[15][16] His theoretical work on hierarchical routing in the late 1970s with student Farouk Kamoun remains critical to the operation of the Internet today. In 1972, commercial services were first deployed on public data networks in Europe,[17][18][19] which began using X.25 in the late 1970s and spread across the globe.[11] The underlying infrastructure was used for expanding TCP/IP networks in the 1980s.[20] In 1973, the French CYCLADES network was the first to make the hosts responsible for the reliable delivery of data, rather than this being a centralized service of the network itself.[21] In 1973, Robert Metcalfe wrote a formal memo at Xerox PARC describing Ethernet, a networking system that was based on the Aloha network, developed in the 1960s by Norman Abramson and colleagues at the University of Hawaii. In July 1976, Robert Metcalfe and David Boggs published their paper "Ethernet: Distributed Packet Switching for Local Computer Networks"[22] and collaborated on several patents received in 1977 and 1978. In 1974, Vint Cerf, Yogen Dalal, and Carl Sunshine published the Transmission Control Protocol (TCP) specification, RFC 675, coining the term Internet as a shorthand for internetworking.[23] In 1976, John Murphy of Datapoint Corporation created ARCNET, a token-passing network first used to share storage devices. In 1977, the first long-distance fiber network was deployed by GTE in Long Beach, California. In 1977, Xerox Network Systems (XNS) was developed by Robert Metcalfe and Yogen Dalal at Xerox.[24] In 1979, Robert Metcalfe pursued making Ethernet an open standard.[25] In 1980, Ethernet was upgraded from the original 2.94 Mbit/s protocol to the 10 Mbit/s protocol, which was developed by Ron Crane, Bob Garner, Roy Ogus,[26] and Yogen Dalal.[27] In 1995, the transmission speed capacity for Ethernet increased from 10 Mbit/s to 100 Mbit/s. By 1998, Ethernet supported transmission speeds of 1 Gbit/s. Subsequently, higher speeds of up to 400 Gbit/s were added (as of 2018). The scaling of Ethernet has been a contributing factor to its continued use.[25] |

歴史 コンピューターネットワーキングは、コンピューターサイエンス、コンピューターエンジニアリング、テレコミュニケーションの一分野と考えられる。コン ピューターネットワーキングは、さまざまな技術開発や歴史的な出来事から影響を受けてきた。 1950年代後半、米軍の半自動地上環境(SAGE)レーダーシステムのために、ベル101モデムを使ったコンピュータのネットワークが構築された。これ は、1958年にAT&T社から発売された、最初の商用コンピュータ用モデムである。このモデムは、通常の無調整電話回線でデジタルデータを毎秒 110ビット(bit/s)の速度で伝送することを可能にした。 1959年、クリストファー・ストラチェイがタイムシェアリングの特許を申請し、ジョン・マッカーシーがMITでユーザープログラムのタイムシェアリング を実装する最初のプロジェクトを開始した[1][2][3][4]。マッカーシーは、3つの初期のタイムシェアリングシステム(1961年の互換タイム シェアリングシステム、1962年のBBNタイムシェアリングシステム、1963年のダートマスタイムシェアリングシステム)の構築に貢献した。 1959年、アナトリー・キトフはソビエト連邦共産党中央委員会に、コンピューティングセンターのネットワークに基づいてソビエト軍とソビエト経済の統制 を再編成するための詳細な計画を提案した[6]。キトフの提案は、後に1962年のOGAS経済管理ネットワークプロジェクトと同様に却下された[7]。 1960年には、2台のメインフレームを接続した民間航空予約システムsemi-automatic business research environment (SABRE)がオンライン化された。 1963年、J.C.R.リックライダーは、コンピュータ・ユーザー間の一般的な通信を可能にすることを目的としたコンピュータ・ネットワークである「銀 河間コンピュータ・ネットワーク」のコンセプトを議論する覚書をオフィスの同僚に送った。 1960年代を通じて、ポール・バランとドナルド・デイヴィスは、ネットワークを介してコンピュータ間で情報を転送するためのパケット交換の概念を独自に 開発した[8][9][10]。国立物理研究所(イギリス)のローカルエリアネットワークであるNPLネットワークでは、768kbit/sの回線速度が 使用され、後に高速T1リンク(1.544Mbit/sの回線速度)が使用された[11][12][13]。 1965年、ウェスタン・エレクトリックは、スイッチング・ファブリックにコンピュータ制御を実装した、広く使われるようになった最初の電話スイッチを発 表した。 1969年、カリフォルニア大学ロサンゼルス校、スタンフォード研究所、カリフォルニア大学サンタバーバラ校、ユタ大学の間で、50kビット/秒の回線を 使ってARPANETの最初の4ノードが接続された[14]。 [14]1970年代初頭、レナード・クラインロックはパケット交換ネットワークの性能をモデル化する数学的研究を行い、ARPANETの開発を支えた [15][16]。1970年代後半には、学生のファルク・カムーンと階層ルーティングに関する理論的研究を行い、今日のインターネットの運用に欠かせな いものとなっている。 1972年、ヨーロッパの公共データネットワークで初めて商用サービスが展開された[17][18][19]。 1973年、フランスのCYCLADESネットワークは、データの信頼性の高い配信をネットワーク自体の集中的なサービスではなく、ホストに責任を持たせ た最初のものであった[21]。 1973年、ロバート・メトカーフはゼロックスPARCで、ハワイ大学のノーマン・アブラムソンと同僚が1960年代に開発したアロハネットワークをベー スにしたネットワークシステムであるイーサネットについて、正式なメモを書いた。1976年7月、Robert MetcalfeとDavid Boggsが論文「Ethernet」を発表した: ローカルコンピュータネットワークのための分散パケットスイッチング」[22]を発表し、1977年と1978年にいくつかの特許を共同で取得した。 1974年、ヴィント・サーフ、ヨーゲン・ダラル、カール・サンシャインがTCP(Transmission Control Protocol)仕様RFC 675を発表し、インターネットワーキングの略語としてインターネットという言葉を作った[23]。 1976年、Datapoint CorporationのJohn Murphyは、ストレージデバイスの共有に初めて使用されたトークンパッシングネットワークであるARCNETを作成した。 1977年、カリフォルニア州ロングビーチのGTEによって、初の長距離ファイバーネットワークが導入された。 1977年、ゼロックスのRobert MetcalfeとYogen DalalによってXerox Network Systems (XNS)が開発された[24]。 1979年、ロバート・メトカーフはイーサネットをオープンスタンダードにすることを追求した[25]。 1980年、イーサネットは当初の2.94Mビット/秒プロトコルから、ロン・クレーン、ボブ・ガーナー、ロイ・オグス[26]、ヨーゲン・ダラルが開発 した10Mビット/秒プロトコルにアップグレードされた[27]。 1995年、イーサネットの伝送速度は10Mビット/秒から100Mビット/秒に向上した。1998年までにイーサネットは1Gbit/sの伝送速度をサ ポートした。その後、最大400Gbit/sの高速化が進んだ(2018年現在)。イーサネットの拡張性は、その継続的な使用の一因となっている [25]。 |

| use of computer network |

A computer network extends

interpersonal communications by electronic means with various

technologies, such as email, instant messaging, online chat, voice and

video telephone calls, and video conferencing. A network allows sharing

of network and computing resources. Users may access and use resources

provided by devices on the network, such as printing a document on a

shared network printer or use of a shared storage device. A network

allows sharing of files, data, and other types of information giving

authorized users the ability to access information stored on other

computers on the network. Distributed computing uses computing

resources across a network to accomplish tasks. |

コンピュータネットワークは、電子メール、インスタントメッセージ、オ

ンラインチャット、音声およびビデオ電話、ビデオ会議など、さまざまな技術を使用して電子的手段で対人コミュニケーションを拡張する。ネットワークは、

ネットワークとコンピューティングリソースを共有することができる。ユーザーは、共有のネットワークプリンターで文書を印刷したり、共有のストレージデバ

イスを使用するなど、ネットワーク上のデバイスが提供するリソースにアクセスし、使用することができる。ネットワークは、ファイル、データ、および他のタ

イプの情報の共有を可能にし、許可されたユーザーは、ネットワーク上の他のコンピュータに保存されている情報にアクセスする能力を持つことができます。分

散コンピューティングは、ネットワーク上のコンピューティングリソースを使用してタスクを実行する。 |

| Network packet |

Most modern computer networks

use protocols based on packet-mode transmission. A network packet is a

formatted unit of data carried by a packet-switched network. Packets consist of two types of data: control information and user data (payload). The control information provides data the network needs to deliver the user data, for example, source and destination network addresses, error detection codes, and sequencing information. Typically, control information is found in packet headers and trailers, with payload data in between. With packets, the bandwidth of the transmission medium can be better shared among users than if the network were circuit switched. When one user is not sending packets, the link can be filled with packets from other users, and so the cost can be shared, with relatively little interference, provided the link isn't overused. Often the route a packet needs to take through a network is not immediately available. In that case, the packet is queued and waits until a link is free. The physical link technologies of packet network typically limit the size of packets to a certain maximum transmission unit (MTU). A longer message may be fragmented before it is transferred and once the packets arrive, they are reassembled to construct the original message. |

最近のコンピュータネットワークの多くは、パケットモード伝送に基づく

プロトコルを使われている。ネットワークパケットとは、パケット交換ネットワークで伝送されるデータのフォーマットされた単位である。 パケットは、制御情報とユーザーデータ(ペイロード)の2種類のデータで構成されている。制御情報は、送信元と送信先のネットワークアドレス、エラー検出 コード、シーケンス情報など、ネットワークがユーザーデータを配信するために必要なデータを提供する。通常、制御情報はパケットのヘッダーとトレーラーの 中に見つけられ、その間にペイロードデータがある。 パケットを使用すると、ネットワークを回線交換する場合よりも、伝送媒体の帯域幅をユーザー間でよりよく共有することができる。あるユーザーがパケットを 送信していないときは、他のユーザーからのパケットでリンクを埋めることができるため、リンクを使いすぎないようにすれば、比較的干渉が少なく、コストを 共有することができる。パケットがネットワークを通過するのに必要な経路が、すぐに利用できないことがよくある。その場合、パケットはキューに入れられ、 リンクが空くまで待機する。 パケットネットワークの物理リンク技術は、通常、パケットのサイズをある最大伝送単位(MTU)に制限している。長いメッセージは転送される前に断片化さ れ、パケットが到着すると、元のメッセージを構築するために再集合されることがある。 |

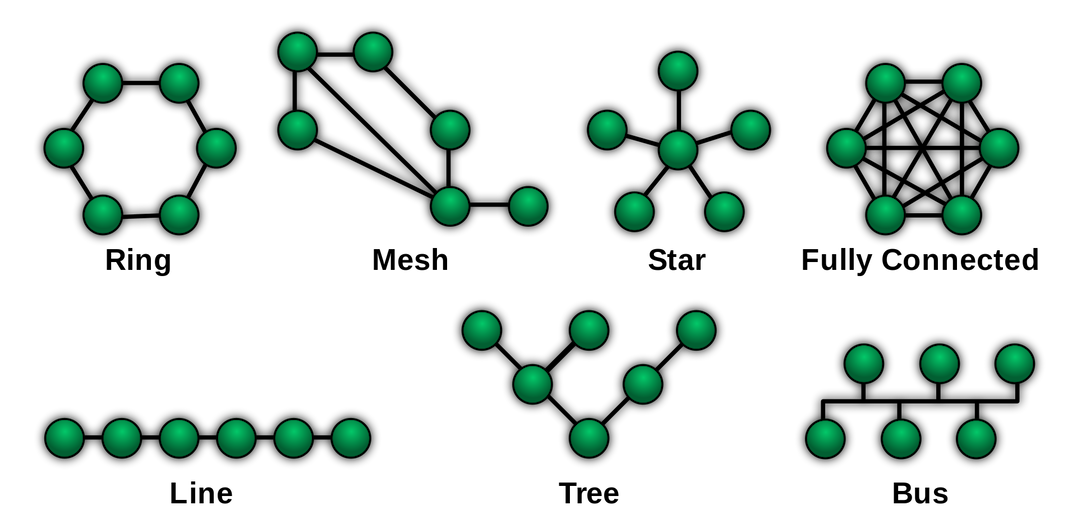

| Network topology |

The physical

or geographic locations of network nodes and links generally have

relatively little effect on a network, but the topology of

interconnections of a network can significantly affect its throughput

and reliability. With many technologies, such as bus or star networks,

a single failure can cause the network to fail entirely. In general,

the more interconnections there are, the more robust the network is;

but the more expensive it is to install. Therefore, most network

diagrams are arranged by their network topology which is the map of

logical interconnections of network hosts. The physical

or geographic locations of network nodes and links generally have

relatively little effect on a network, but the topology of

interconnections of a network can significantly affect its throughput

and reliability. With many technologies, such as bus or star networks,

a single failure can cause the network to fail entirely. In general,

the more interconnections there are, the more robust the network is;

but the more expensive it is to install. Therefore, most network

diagrams are arranged by their network topology which is the map of

logical interconnections of network hosts.Common layouts are: - Bus network: all nodes are connected to a common medium along this medium. This was the layout used in the original Ethernet, called 10BASE5 and 10BASE2. This is still a common topology on the data link layer, although modern physical layer variants use point-to-point links instead, forming a star or a tree. - Star network: all nodes are connected to a special central node. This is the typical layout found in a small switched Ethernet LAN, where each client connects to a central network switch, and logically in a wireless LAN, where each wireless client associates with the central wireless access point. - Ring network: each node is connected to its left and right neighbor node, such that all nodes are connected and that each node can reach each other node by traversing nodes left- or rightwards. Token ring networks, and the Fiber Distributed Data Interface (FDDI), made use of such a topology. - Mesh network: each node is connected to an arbitrary number of neighbors in such a way that there is at least one traversal from any node to any other. - Fully connected network: each node is connected to every other node in the network. - Tree network: nodes are arranged hierarchically. This is the natural topology for a larger Ethernet network with multiple switches and without redundant meshing. The physical layout of the nodes in a network may not necessarily reflect the network topology. As an example, with FDDI, the network topology is a ring, but the physical topology is often a star, because all neighboring connections can be routed via a central physical location. Physical layout is not completely irrelevant, however, as common ducting and equipment locations can represent single points of failure due to issues like fires, power failures and flooding. |

一般に、ネットワークノードやリ

ンクの物理的または地理的な位置は、ネットワークにほとんど影響を与えませんが、ネットワークの相互接続のトポロジーは、そのスループットと信頼性に大き

な影響を与える可能性がある。バスやスター型ネットワークなど多くの技術では、1つの故障が原因でネットワークが完全に停止することがある。一般に、相互

接続の数が多いほどネットワークは堅牢になりますが、その分設置コストが高くなる。そのため、ほとんどのネットワーク図は、ネットワークホストの論理的な

相互接続のマップであるネットワークトポロジーによって配置されている。 一般に、ネットワークノードやリ

ンクの物理的または地理的な位置は、ネットワークにほとんど影響を与えませんが、ネットワークの相互接続のトポロジーは、そのスループットと信頼性に大き

な影響を与える可能性がある。バスやスター型ネットワークなど多くの技術では、1つの故障が原因でネットワークが完全に停止することがある。一般に、相互

接続の数が多いほどネットワークは堅牢になりますが、その分設置コストが高くなる。そのため、ほとんどのネットワーク図は、ネットワークホストの論理的な

相互接続のマップであるネットワークトポロジーによって配置されている。一般的なレイアウトは次のとおりである。 ・バスネットワーク:すべてのノードは、この媒体に沿って共通の媒体に 接続されている。これは、10BASE5や10BASE2と呼ばれるオリジナルのEthernetで使われたレイアウトである。これは現在でもデータリン ク層で一般的なトポロジーですが、最近の物理層の亜種では代わりにポイントツーポイントリンクが使われ、スターやツリーが形成されている。 ・スター型ネットワーク:すべてのノードが中央の特別なノードに接続さ れています。小規模なスイッチ型イーサネットLANでは、各クライアントが中央のネットワークスイッチに接続し、無線LANでは論理的に各無線クライアン トが中央の無線アクセスポイントに関連付けされるレイアウトが一般的である。 ・リングネットワーク:各ノードが左右の隣接ノードに接続され、すべて のノードが接続され、各ノードが左右にトラバースすることで他のノードに到達できるようなネットワーク。トークン・リング・ネットワークやFDDI (Fiber Distributed Data Interface)などが使われている。 ・メッシュネットワーク:各ノードが任意の数の隣接ノードに接続され、 任意のノードから任意のノードへ少なくとも1回のトラバーサルがあるようにする。 ・完全接続ネットワーク:各ノードがネットワーク内の他のすべてのノー ドに接続されている。 ・ツリーネットワーク:ノードは階層的に配置されている。複数のスイッ チがあり、冗長なメッシュを持たない大規模なイーサネットネットワークでは、これが自然なトポロジーとなる。 ネットワーク内のノードの物理的なレイアウトは、必ずしもネットワークのトポロジーを反映しているとは限らない。たとえば、 FDDI の場合、 ネットワークのトポロジーはリングであるが、 隣接するすべての接続が中央の物理的な場所を経由してルーティングできるため、 物理的なトポロジーはスターになることがよくある。しかし、物理的なレイアウトは、火災、停電、洪水などの問題により、共通のダクトや機器の位置が単一障 害点となる可能性があるため、完全に無関係とは言えない。 |

| Overlay network |

An overlay network is a virtual

network that is built on top of another network. Nodes in the overlay

network are connected by virtual or logical links. Each link

corresponds to a path, perhaps through many physical links, in the

underlying network. The topology of the overlay network may (and often

does) differ from that of the underlying one. For example, many

peer-to-peer networks are overlay networks. They are organized as nodes

of a virtual system of links that run on top of the Internet.[28] Overlay networks have been around since the invention of networking when computer systems were connected over telephone lines using modems before any data network existed. The most striking example of an overlay network is the Internet itself. The Internet itself was initially built as an overlay on the telephone network.[28] Even today, each Internet node can communicate with virtually any other through an underlying mesh of sub-networks of wildly different topologies and technologies. Address resolution and routing are the means that allow mapping of a fully connected IP overlay network to its underlying network. Another example of an overlay network is a distributed hash table, which maps keys to nodes in the network. In this case, the underlying network is an IP network, and the overlay network is a table (actually a map) indexed by keys. Overlay networks have also been proposed as a way to improve Internet routing, such as through quality of service guarantees achieve higher-quality streaming media. Previous proposals such as IntServ, DiffServ, and IP multicast have not seen wide acceptance largely because they require modification of all routers in the network.[citation needed] On the other hand, an overlay network can be incrementally deployed on end-hosts running the overlay protocol software, without cooperation from Internet service providers. The overlay network has no control over how packets are routed in the underlying network between two overlay nodes, but it can control, for example, the sequence of overlay nodes that a message traverses before it reaches its destination[citation needed]. For example, Akamai Technologies manages an overlay network that provides reliable, efficient content delivery (a kind of multicast). Academic research includes end system multicast,[29] resilient routing and quality of service studies, among others. |

オーバーレイネットワークとは、他のネットワークの上に構築された仮想

的なネットワークのことである。オーバーレイネットワークのノードは、仮想リンクまたは論理リンクによって接続される。各リンクは、基盤となるネットワー

ク内の、おそらく多くの物理リンクを介したパスに対応する。オーバーレイネットワークのトポロジーは、基盤となるネットワークのトポロジーとは異なる場合

がある(そして多くの場合、そうなる)。例えば、多くのピアツーピアネットワークはオーバレイネットワークである。オーバーレイネットワークは、データ

ネットワークが存在する以前に、コンピュータシステムがモデムを使用して電話回線で接続されていたネットワークの発明以来、存在している。インターネット

自体は、当初は電話回線網の上に構築された[28]。今日でも、各インターネットノードは、トポロジーや技術が大きく異なるサブネットワークの基礎となる

メッシュを介して、事実上あらゆる他のノードと通信することができる。アドレス解決とルーティングは、完全に接続されたIPオーバーレイネットワークをそ

の基礎となるネットワークにマッピングすることを可能にする手段である。オーバーレイネットワークの別の例は分散ハッシュテーブルで、キーをネットワーク

内のノードにマッピングする。この場合、基礎となるネットワークはIPネットワークであり、オーバーレイネットワークはキーによってインデックス付けされ

たテーブル(実際にはマップ)である。オーバーレイネットワークは、サービス品質保証によってより高品質のストリーミングメディアを実現するなど、イン

ターネットルーティングを改善する方法として提案されている。また、オーバーレイネットワークは、より高品質のストリーミングメディアを実現するための

サービス品質保証など、インターネットルーティングを改善する方法として提案されている。IntServ、DiffServ、IPマルチキャストなどの以

前の提案は、主にネットワーク内のすべてのルータの変更を必要とするため、広く受け入れられることはなかった[citation needed]

。オーバーレイネットワークは、2つのオーバーレイノード間の基礎となるネットワークでパケットがどのようにルーティングされるかを制御することはできな

いが、例えば、メッセージがその宛先に到達するまでに通過するオーバーレイノードの順序を制御することはできる[citation

needed].For example, Akamai Technologies managing an overlay network

that provides reliable, efficient content delivery (a kind of

multicast).

学術的な研究としては、エンドシステムのマルチキャスト[29]、レジリエント・ルーティング、サービス品質に関する研究などがある。 |

| Network links |

The transmission media (often

referred to in the literature as the physical medium) used to link

devices to form a computer network include electrical cable, optical

fiber, and free space. In the OSI model, the software to handle the

media is defined at layers 1 and 2 — the physical layer and the data

link layer. A widely adopted family that uses copper and fiber media in local area network (LAN) technology are collectively known as Ethernet. The media and protocol standards that enable communication between networked devices over Ethernet are defined by IEEE 802.3. Wireless LAN standards use radio waves, others use infrared signals as a transmission medium. Power line communication uses a building's power cabling to transmit data. |

コンピュータネットワークを構成する機器間をつなぐ伝送媒体(文献では

物理媒体と呼ばれることが多い)には、電気ケーブル、光ファイバー、空き領域などがある。OSIモデルでは、メディアを扱うソフトウェアは、物理層とデー

タリンク層という第1層と第2層で定義されている。 LAN(Local Area Network)技術で銅線と光ファイバーのメディアを使う広く採用されているファミリーは、イーサネットと総称されていrう。イーサネット上でネット ワーク機器間の通信を可能にするメディアとプロトコルの標準は、IEEE 802.3で定義されている。無線LANは電波を使う規格と、赤外線を使う規格がある。電力線通信は、建物の電力線を使ってデータを伝送する。 |

| Wired | The following classes of wired

technologies are used in computer networking. Coaxial cable is widely used for cable television systems, office buildings, and other work-sites for local area networks. Transmission speed ranges from 200 million bits per second to more than 500 million bits per second.[citation needed] ITU-T G.hn technology uses existing home wiring (coaxial cable, phone lines and power lines) to create a high-speed local area network. Twisted pair cabling is used for wired Ethernet and other standards. It typically consists of 4 pairs of copper cabling that can be utilized for both voice and data transmission. The use of two wires twisted together helps to reduce crosstalk and electromagnetic induction. The transmission speed ranges from 2 Mbit/s to 10 Gbit/s. Twisted pair cabling comes in two forms: unshielded twisted pair (UTP) and shielded twisted-pair (STP). Each form comes in several category ratings, designed for use in various scenarios. An optical fiber is a glass fiber. It carries pulses of light that represent data via lasers and optical amplifiers. Some advantages of optical fibers over metal wires are very low transmission loss and immunity to electrical interference. Using dense wave division multiplexing, optical fibers can simultaneously carry multiple streams of data on different wavelengths of light, which greatly increases the rate that data can be sent to up to trillions of bits per second. Optic fibers can be used for long runs of cable carrying very high data rates, and are used for undersea communications cables to interconnect continents. There are two basic types of fiber optics, single-mode optical fiber (SMF) and multi-mode optical fiber (MMF). Single-mode fiber has the advantage of being able to sustain a coherent signal for dozens or even a hundred kilometers. Multimode fiber is cheaper to terminate but is limited to a few hundred or even only a few dozens of meters, depending on the data rate and cable grade.[30] |

同軸ケーブルは、ケーブルテレビシステム、オフィスビル、およびローカ

ルエリアネットワークのための他の作業現場で広く使われている。伝送速度は毎秒2億ビットから毎秒5億ビット以上の範囲である[引用符で囲む]ITU-T

G.hn技術は、高速ローカルエリアネットワークを作成するために既存の家庭用配線(同軸ケーブル、電話回線と電力線)を使用している。ツイストペアケー

ブルは、有線イーサネットや他の規格に使用される。ツイストペアケーブルは、有線イーサネットやその他の規格に使用され、通常、音声とデータの両方の伝送

に利用できる4対の銅ケーブルで構成されている。2本のワイヤーをツイストして使用することで、クロストークや電磁誘導を低減することができる。伝送速度

は2Mbit/sから10Gbit/sまでである。ツイストペアケーブルには、シールド無しツイストペア(UTP)とシールド付きツイストペア(STP)

の2つの形態があります。光ファイバーは、ガラス製のファイバーである。それは、レーザーや光増幅器を介してデータを表す光のパルスを運ぶ。金属線に対す

る光ファイバの利点は、非常に低い伝送損失と電気的干渉への耐性です。光ファイバーは、高密度波長多重伝送方式により、異なる波長の複数のデータストリー

ムを同時に伝送することができ、データ伝送速度を最大で毎秒数兆ビットにまで高めることができる。光ファイバーは、非常に高速なデータ転送を行う長距離

ケーブルとして使用することができ、大陸間を相互に接続する海底通信ケーブルにも使われている。光ファイバーには、シングルモード光ファイバー(SMF)

とマルチモード光ファイバー(MMF)の2種類の基本的なタイプがある。シングルモード光ファイバーは、コヒーレントな信号を数十kmから百kmにわたっ

て維持できる利点がある。マルチモードファイバは成端コストが安いが、データレートやケーブルのグレードにもよるが、数百メートル、あるいは数十メートル

程度に制限される[30]。 |

| Wireless |

Network connections can be

established wirelessly using radio or other electromagnetic means of

communication. Terrestrial microwave – Terrestrial microwave communication uses Earth-based transmitters and receivers resembling satellite dishes. Terrestrial microwaves are in the low gigahertz range, which limits all communications to line-of-sight. Relay stations are spaced approximately 40 miles (64 km) apart. Communications satellites – Satellites also communicate via microwave. The satellites are stationed in space, typically in geosynchronous orbit 35,400 km (22,000 mi) above the equator. These Earth-orbiting systems are capable of receiving and relaying voice, data, and TV signals. Cellular networks use several radio communications technologies. The systems divide the region covered into multiple geographic areas. Each area is served by a low-power transceiver. Radio and spread spectrum technologies – Wireless LANs use a high-frequency radio technology similar to digital cellular. Wireless LANs use spread spectrum technology to enable communication between multiple devices in a limited area. IEEE 802.11 defines a common flavor of open-standards wireless radio-wave technology known as Wi-Fi. Free-space optical communication uses visible or invisible light for communications. In most cases, line-of-sight propagation is used, which limits the physical positioning of communicating devices. Extending the Internet to interplanetary dimensions via radio waves and optical means, the Interplanetary Internet.[31] IP over Avian Carriers was a humorous April fool's Request for Comments, issued as RFC 1149. It was implemented in real life in 2001.[32] The last two cases have a large round-trip delay time, which gives slow two-way communication but doesn't prevent sending large amounts of information (they can have high throughput). |

ネットワーク接続は、無線やその他の電磁波の通信手段を用いてワイヤレ

スで確立することができます。 地上波マイクロ波 - 地上波マイクロ波通信は、衛星アンテナに似た地球上の送信機と受信機を使われます。地上波マイクロ波は、低ギガヘルツ帯であるため、すべての通信が見通し 線上に制限されます。中継局は約64キロメートル間隔で配置されている。 通信衛星 - 衛星もマイクロ波で通信する。通信衛星は宇宙空間に設置され、通常は赤道上35,400kmの静止軌道にある。これらの地球周回システムは、音声、デー タ、テレビ信号の受信と中継を行うことができる。 セルラーネットワークは、いくつかの無線通信技術を使われています。携帯電話ネットワークは、いくつかの無線通信技術を使用しています。このシステムは、 対象地域を複数の地理的エリアに分割しています。各エリアは低出力トランシーバーでサービスを提供する。 無線技術とスペクトラム拡散技術 - ワイヤレスLANは、デジタルセルラーに似た高周波無線技術を使われています。無線・スペクトラム拡散技術 - 無線LANは、デジタル携帯電話と同様の高周波無線技術を使用します。無線LANは、スペクトラム拡散技術を使用して、限られたエリア内で複数のデバイス 間の通信を可能にします。IEEE 802.11は、Wi-Fiとして知られるオープンスタンダードの無線電波技術の共通仕様を定義しています。 自由空間光通信は、可視光または不可視光を用いて通信を行う。ほとんどの場合、視線方向の伝搬が使われるため、通信機器の物理的な位置が限定される。 インターネットを電波と光で惑星間次元に拡張する、惑星間インターネット[31]IP over Avian Carriersは、RFC 1149として発行されたユーモアあふれるエイプリルフールのコメント要求であった。2001年に現実に実装された[32]。 最後の2つのケースは往復の遅延時間が大きいので、遅い双方向通信が可能ですが、大量の情報を送ることは妨げません(高いスループットを得ることができま す)。 |

| Network nodes |

Apart from any physical

transmission media, networks are built from additional basic system

building blocks, such as network interface controllers (NICs),

repeaters, hubs, bridges, switches, routers, modems, and firewalls. Any

particular piece of equipment will frequently contain multiple building

blocks and so may perform multiple functions. |

ネットワークは、物理的な伝送メディアとは別に、ネットワークインター

フェースコントローラ(NIC)、リピータ、ハブ、ブリッジ、スイッチ、ルータ、モデム、ファイアウォールなどの基本システム構成要素から構築されてい

る。特定の機器には、複数の構成要素が含まれていることが多く、複数の機能を実行することができる。 |

| Network interfaces |

A network interface controller

(NIC) is computer hardware that connects the computer to the network

media and has the ability to process low-level network information. For

example, the NIC may have a connector for accepting a cable, or an

aerial for wireless transmission and reception, and the associated

circuitry. In Ethernet networks, each network interface controller has a unique Media Access Control (MAC) address—usually stored in the controller's permanent memory. To avoid address conflicts between network devices, the Institute of Electrical and Electronics Engineers (IEEE) maintains and administers MAC address uniqueness. The size of an Ethernet MAC address is six octets. The three most significant octets are reserved to identify NIC manufacturers. These manufacturers, using only their assigned prefixes, uniquely assign the three least-significant octets of every Ethernet interface they produce. |

ネットワークインターフェースコントローラ(NIC)は、コンピュータ

をネットワーク媒体に接続し、低レベルのネットワーク情報を処理する機能を持つコンピュータのハードウェアである。例えば、NICは、ケーブルを受け入れ

るためのコネクタや、無線送受信のための空中線、および関連する回路を持つことがあります。 イーサネットネットワークでは、各ネットワークインターフェースコントローラは、通常コントローラの永久メモリに格納されている固有のMAC(Media Access Control)アドレスを持っています。ネットワーク機器間のアドレスの競合を避けるため、IEEE(Institute of Electrical and Electronics Engineers)はMACアドレスの一意性を維持・管理しています。イーサネットMACアドレスのサイズは、6オクテットです。最も重要な3つのオク テットは、NICメーカーを識別するために予約されています。これらのメーカーは、割り当てられたプレフィックスのみを使用して、製造するすべてのイーサ ネットインターフェースの最下位の3つのオクテットを一意に割り当てます。 |

| Repeaters and hubs |

A repeater is an electronic

device that receives a network signal, cleans it of unnecessary noise

and regenerates it. The signal is retransmitted at a higher power

level, or to the other side of obstruction so that the signal can cover

longer distances without degradation. In most twisted pair Ethernet

configurations, repeaters are required for cable that runs longer than

100 meters. With fiber optics, repeaters can be tens or even hundreds

of kilometers apart. Repeaters work on the physical layer of the OSI model but still require a small amount of time to regenerate the signal. This can cause a propagation delay that affects network performance and may affect proper function. As a result, many network architectures limit the number of repeaters used in a network, e.g., the Ethernet 5-4-3 rule. An Ethernet repeater with multiple ports is known as an Ethernet hub. In addition to reconditioning and distributing network signals, a repeater hub assists with collision detection and fault isolation for the network. Hubs and repeaters in LANs have been largely obsoleted by modern network switches. |

リピータとは、ネットワーク信号を受信し、不要なノイズを除去して信号

を再生する電子機器である。信号は、より高い電力レベルで、または障害物の反対側に再送信され、信号が劣化することなく長い距離をカバーできるようにす

る。ツイストペアイーサネットの場合、100mを超えるケーブルにはリピーターが必要な場合がほとんどである。光ファイバーの場合、リピーターは数十キロ

メートルから数百キロメートルの距離に配置することができる。 リピーターはOSIモデルの物理層で動作するが、それでも信号の再生成にわずかな時間を必要とする。これは、ネットワーク性能に影響を与える伝搬遅延を引 き起こし、適切な機能に影響を与える可能性がある。そのため、多くのネットワークアーキテクチャでは、ネットワークで使われるリピータの数を制限してrう (例:イーサネット5-4-3ルールなど)。 複数のポートを持つイーサネットリピータは、イーサネットハブと呼ばれています。リピーターハブは、ネットワーク信号の再調整と分配に加え、ネットワーク の衝突検出と障害切り分けを支援する。LANのハブやリピータは、最近のネットワークスイッチに取って代わられつつある。 |

| Bridges and switches |

Network bridges and network

switches are distinct from a hub in that they only forward frames to

the ports involved in the communication whereas a hub forwards to all

ports.[33] Bridges only have two ports but a switch can be thought of

as a multi-port bridge. Switches normally have numerous ports,

facilitating a star topology for devices, and for cascading additional

switches. Bridges and switches operate at the data link layer (layer 2) of the OSI model and bridge traffic between two or more network segments to form a single local network. Both are devices that forward frames of data between ports based on the destination MAC address in each frame.[34] They learn the association of physical ports to MAC addresses by examining the source addresses of received frames and only forward the frame when necessary. If an unknown destination MAC is targeted, the device broadcasts the request to all ports except the source, and discovers the location from the reply. Bridges and switches divide the network's collision domain but maintain a single broadcast domain. Network segmentation through bridging and switching helps break down a large, congested network into an aggregation of smaller, more efficient networks. |

ネットワークブリッジとネットワークスイッチは、ハブがすべてのポート

にフレームを転送するのに対し、通信に関与するポートにのみフレームを転送するという点でハブとは異なります[33]。ブリッジは2つのポートしか持って

いませんが、スイッチはマルチポートブリッジと考えることができます。スイッチは通常、多数のポートを持ち、デバイスのスター型トポロジーを容易にし、さ

らにスイッチをカスケード接続することができる。 ブリッジとスイッチは、OSIモデルのデータリンク層(第2層)で動作し、2つ以上のネットワークセグメント間のトラフィックをブリッジして、1つのロー カルネットワークを形成します。どちらも、各フレームの宛先MACアドレスに基づいてポート間でデータのフレームを転送する装置です[34]。受信したフ レームのソースアドレスを調べることで物理ポートとMACアドレスの関連性を学習し、必要な場合にのみフレームを転送します。未知の宛先MACを対象とす る場合は、送信元を除くすべてのポートに要求をブロードキャストし、その応答から場所を割り出す。 ブリッジとスイッチは、ネットワークのコリジョンドメインを分割しますが、単一のブロードキャストドメインを維持します。ブリッジとスイッチングによる ネットワークの分割は、大規模で混雑したネットワークを、より小規模で効率的なネットワークの集合体に分解するのに役立ちます。 |

| Routers |

A router is an internetworking

device that forwards packets between networks by processing the

addressing or routing information included in the packet. The routing

information is often processed in conjunction with the routing table. A

router uses its routing table to determine where to forward packets and

does not require broadcasting packets which is inefficient for very big

networks. |

ルーターは、パケットに含まれるアドレス情報やルーティング情報を処理

して、ネットワーク間でパケットを転送するインターネットワーキング装置である。ルーティング情報は、多くの場合、ルーティングテーブルと連動して処理さ

れます。ルーターは、ルーティングテーブルを使ってパケットの転送先を決定するため、非常に大きなネットワークでは非効率的なブロードキャストパケットを

必要としない。 |

| Modems |

Modems (modulator-demodulator)

are used to connect network nodes via wire not originally designed for

digital network traffic, or for wireless. To do this one or more

carrier signals are modulated by the digital signal to produce an

analog signal that can be tailored to give the required properties for

transmission. Early modems modulated audio signals sent over a standard

voice telephone line. Modems are still commonly used for telephone

lines, using a digital subscriber line technology and cable television

systems using DOCSIS technology. |

モデム(変調器-復調器)は、本来デジタルネットワークトラフィック用

に設計されていないワイヤーを介してネットワークノードを接続したり、ワイヤレスで接続するために使われます。このため、1つまたは複数の搬送波信号をデ

ジタル信号で変調してアナログ信号を生成し、伝送に必要な特性に調整することができます。初期のモデムは、標準的な音声電話回線で送信される音声信号を変

調していた。モデムは、デジタル加入者線技術やDOCSIS技術を使ったケーブルテレビシステムを使用する電話回線に今でもよく使われている。 |

| Firewalls |

A firewall is a network device

or software for controlling network security and access rules.

Firewalls are inserted in connections between secure internal networks

and potentially insecure external networks such as the Internet.

Firewalls are typically configured to reject access requests from

unrecognized sources while allowing actions from recognized ones. The

vital role firewalls play in network security grows in parallel with

the constant increase in cyber attacks. |

ファイアウォールとは、ネットワークのセキュリティやアクセスルールを

制御するためのネットワーク機器やソフトウェアのことです。ファイアウォールは、安全な内部ネットワークと、インターネットなどの潜在的に安全でない外部

ネットワークとの間の接続に挿入されます。ファイアウォールは、通常、認識できないソースからのアクセス要求を拒否し、認識できるソースからのアクション

を許可するように設定されている。ファイアウォールがネットワークセキュリティに果たす重要な役割は、サイバー攻撃の絶え間ない増加に伴い、ますます発展

している。 |

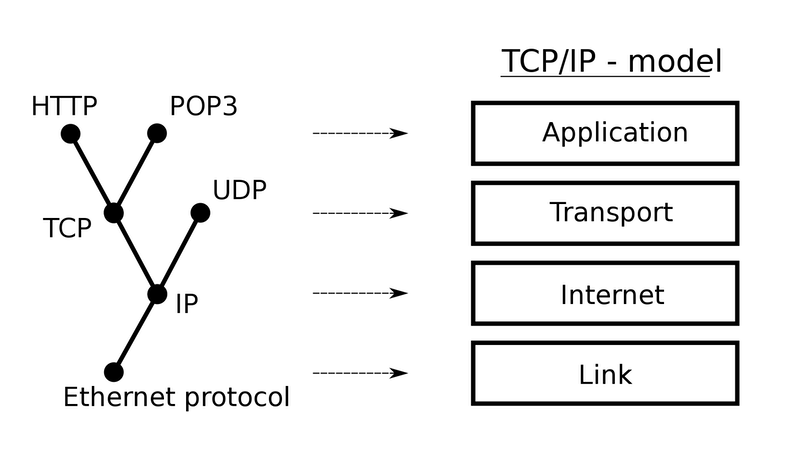

| Communication protocols |

A

communication protocol is a set of rules for exchanging information

over a network. Communication protocols have various characteristics.

They may be connection-oriented or connectionless, they may use circuit

mode or packet switching, and they may use hierarchical addressing or

flat addressing. A

communication protocol is a set of rules for exchanging information

over a network. Communication protocols have various characteristics.

They may be connection-oriented or connectionless, they may use circuit

mode or packet switching, and they may use hierarchical addressing or

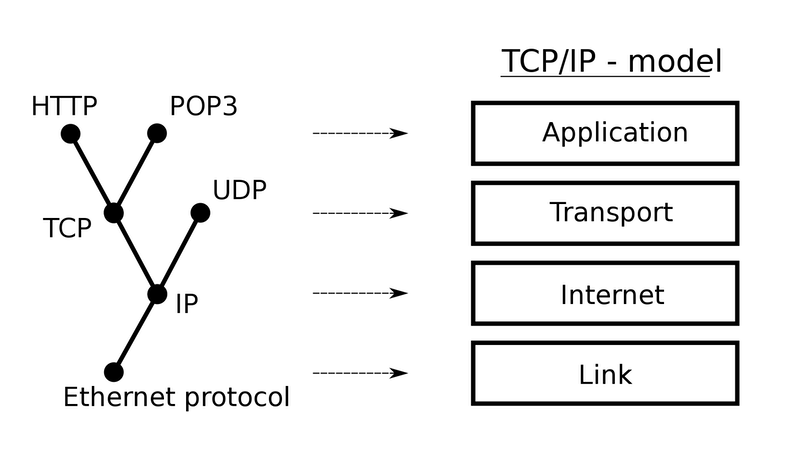

flat addressing.In a protocol stack, often constructed per the OSI model, communications functions are divided up into protocol layers, where each layer leverages the services of the layer below it until the lowest layer controls the hardware that sends information across the media. The use of protocol layering is ubiquitous across the field of computer networking. An important example of a protocol stack is HTTP (the World Wide Web protocol) running over TCP over IP (the Internet protocols) over IEEE 802.11 (the Wi-Fi protocol). This stack is used between the wireless router and the home user's personal computer when the user is surfing the web. There are many communication protocols, a few of which are described below. |

通信プロトコルは、ネットワーク

上で情報をやり取りするためのルールの集合体です。通信プロトコルはさまざまな特徴を持っています。コネクションオリエンテッドかコネクションレスか、

サーキットモードかパケットスイッチングか、階層的アドレッシングかフラットアドレッシングか、などです。 通信プロトコルは、ネットワーク

上で情報をやり取りするためのルールの集合体です。通信プロトコルはさまざまな特徴を持っています。コネクションオリエンテッドかコネクションレスか、

サーキットモードかパケットスイッチングか、階層的アドレッシングかフラットアドレッシングか、などです。プロトコルスタックでは、OSIモデルに基づいて構築されることが多く、通信機能はプロトコル層に分割され、各層は最下層がメディアを介して情報を送信す るハードウェアを制御するまで、その下の層のサービスを利用する。プロトコルレイヤの使用は、コンピュータネットワークの分野では普遍的なものです。プロ トコルスタックの重要な例として、IEEE 802.11(Wi-Fiプロトコル)上のTCP over IP(インターネットプロトコル)上で動作するHTTP(World Wide Webプロトコル)があります。このスタックは、ユーザーがネットサーフィンをする際に、無線ルーターとホームユーザーのパソコンとの間で使われます。 多くの通信プロトコルがありますが、そのうちのいくつかを以下に説明します。 |

| Internet Protocol Suite |

The Internet Protocol Suite,

also called TCP/IP, is the foundation of all modern networking. It

offers connection-less and connection-oriented services over an

inherently unreliable network traversed by datagram transmission using

Internet protocol (IP). At its core, the protocol suite defines the

addressing, identification, and routing specifications for Internet

Protocol Version 4 (IPv4) and for IPv6, the next generation of the

protocol with a much enlarged addressing capability. The Internet

Protocol Suite is the defining set of protocols for the Internet.[35] |

インターネットプロトコルスイートは、TCP/IPとも呼ばれ、現代の

すべてのネットワーキングの基礎となっています。TCP/IP

は、インターネットプロトコル(IP)を使用したデータグラム伝送によって横断される、本質的に信頼性の低いネットワーク上でコネクションレス型およびコ

ネクション指向型のサービスを提供します。その中核となるプロトコルスイートは、インターネットプロトコルバージョン4(IPv4)およびアドレス指定機

能を大幅に拡張した次世代プロトコルであるIPv6のアドレス指定、識別、ルーティング仕様を定義しています。インターネットプロトコルスイートは、イン

ターネットのプロトコルの定義セットである[35]。 |

| IEEE 802 |

IEEE 802 is a family of IEEE

standards dealing with local area networks and metropolitan area

networks. The complete IEEE 802 protocol suite provides a diverse set

of networking capabilities. The protocols have a flat addressing

scheme. They operate mostly at layers 1 and 2 of the OSI model. For example, MAC bridging (IEEE 802.1D) deals with the routing of Ethernet packets using a Spanning Tree Protocol. IEEE 802.1Q describes VLANs, and IEEE 802.1X defines a port-based Network Access Control protocol, which forms the basis for the authentication mechanisms used in VLANs[36] (but it is also found in WLANs[37]) – it is what the home user sees when the user has to enter a "wireless access key". |

IEEE

802は、ローカルエリアネットワークとメトロポリタンエリアネットワークを扱うIEEE規格のファミリーです。IEEE 802

プロトコルスイートは、多様なネットワーキング機能を提供します。プロトコルは、フラットアドレス方式を採用しています。これらのプロトコルは、主に

OSIモデルの第1層と第2層で動作します。 例えば、MAC ブリッジ(IEEE 802.1D)は、スパニングツリープロトコルを使用したイーサネットパケットのルーティングを扱います。IEEE 802.1Q は VLAN を記述し、IEEE 802.1X はポートベースのネットワークアクセス制御プロトコルを定義し、VLAN[36]で使われる認証メカニズムの基礎を形成します(しかしそれは WLAN[37] にも見られます) - それは、ユーザーが「無線アクセスキー」を入力しなければならないときに家庭ユーザーが見るものなのです。 |

| Ethernet |

Ethernet is a family of

technologies used in wired LANs. It is described by a set of standards

together called IEEE 802.3 published by the Institute of Electrical and

Electronics Engineers. |

イーサネットは、有線LANに使われる技術の一種です。電気電子学会が

発行するIEEE 802.3と呼ばれる規格群によって記述されています。 |

| Wireless LAN |

Wireless LAN based on the IEEE

802.11 standards, also widely known as WLAN or WiFi, is probably the

most well-known member of the IEEE 802 protocol family for home users

today. IEEE 802.11 shares many properties with wired Ethernet. |

IEEE

802.11規格に基づく無線LANは、WLANまたはWiFiとしても広く知られており、おそらく今日のホームユーザーにとってIEEE

802プロトコルファミリーのメンバーとして最もよく知られているものでしょう。IEEE

802.11は、有線イーサネットと多くの特性を共有しています。 |

| SONET/SDH |

Synchronous optical networking

(SONET) and Synchronous Digital Hierarchy (SDH) are standardized

multiplexing protocols that transfer multiple digital bit streams over

optical fiber using lasers. They were originally designed to transport

circuit mode communications from a variety of different sources,

primarily to support circuit-switched digital telephony. However, due

to its protocol neutrality and transport-oriented features, SONET/SDH

also was the obvious choice for transporting Asynchronous Transfer Mode

(ATM) frames. |

SONET(Synchronous Optical Networking)とSDH(Synchronous Digital Hierarchy)は、レーザーを用いて光ファイバー上で複数のデジタルビットストリームを転送する標準的な多重化プロトコルです。元々は、回線交換方 式のデジタル電話通信をサポートするために、様々な異なるソースからの回線モード通信を伝送するために設計されました。しかし、SONET/SDHは、そ のプロトコル中立性とトランスポート指向の特徴から、非同期転送モード(ATM)フレームの伝送にも最適な選択肢となりました。 |

| Asynchronous Transfer Mode |

Asynchronous Transfer Mode (ATM)

is a switching technique for telecommunication networks. It uses

asynchronous time-division multiplexing and encodes data into small,

fixed-sized cells. This differs from other protocols such as the

Internet Protocol Suite or Ethernet that use variable-sized packets or

frames. ATM has similarities with both circuit and packet switched

networking. This makes it a good choice for a network that must handle

both traditional high-throughput data traffic, and real-time,

low-latency content such as voice and video. ATM uses a

connection-oriented model in which a virtual circuit must be

established between two endpoints before the actual data exchange

begins. ATM still plays a role in the last mile, which is the connection between an Internet service provider and the home user.[38][needs update] |

ATM(Asynchronous Transfer

Mode)は、通信ネットワークのスイッチング技術の一つです。非同期時分割多重を使われ、データを小さな固定サイズのセルにエンコードします。これは、

可変サイズのパケットまたはフレームを使用するインターネットプロトコルスイートやイーサネットなどの他のプロトコルとは異なります。ATM

は、回線交換ネットワークとパケット交換ネットワーキングの両方に類似しています。このため、従来の高スループットのデータトラフィックと、音声やビデオ

などのリアルタイムで低遅延のコンテンツの両方を処理する必要があるネットワークに適しています。ATMは、実際のデータ交換を開始する前に、2つのエン

ドポイント間で仮想回路を確立する必要がある接続指向のモデルを使われています。 ATMは、インターネット・サービス・プロバイダーとホーム・ユーザーとの間の接続であるラスト・マイルにおいて、現在でも役割を果たしています[38] [needs update]。 |

| Cellular standards |

There are a number of different digital cellular standards, including: Global System for Mobile Communications (GSM), General Packet Radio Service (GPRS), cdmaOne, CDMA2000, Evolution-Data Optimized (EV-DO), Enhanced Data Rates for GSM Evolution (EDGE), Universal Mobile Telecommunications System (UMTS), Digital Enhanced Cordless Telecommunications (DECT), Digital AMPS (IS-136/TDMA), and Integrated Digital Enhanced Network (iDEN).[39] | デジタル携帯電話規格には、以下のような種類があります。Global System for Mobile Communications (GSM), General Packet Radio Service (GPRS), cdmaOne, CDMA2000, Evolution-Data Optimized (EV-DO), Enhanced Data Rates for GSM Evolution (EDGE), Universal Mobile Telecommunications System (UMTS), Digital Enhanced Cordless Telecommunications (DECT), Digital AMPS (IS-136/TDMA) 及び Integrated Digital Enhanced Network (iDEN).[39] などの様々なデジタル携帯電話の規格が存在する。 |

| Routing |

Routing is the process of

selecting network paths to carry network traffic. Routing is performed

for many kinds of networks, including circuit switching networks and

packet switched networks. In packet-switched networks, routing protocols direct packet forwarding through intermediate nodes. Intermediate nodes are typically network hardware devices such as routers, bridges, gateways, firewalls, or switches. General-purpose computers can also forward packets and perform routing, though because they lack specialized hardware, may offer limited performance. The routing process directs forwarding on the basis of routing tables, which maintain a record of the routes to various network destinations. Most routing algorithms use only one network path at a time. Multipath routing techniques enable the use of multiple alternative paths. Routing can be contrasted with bridging in its assumption that network addresses are structured and that similar addresses imply proximity within the network. Structured addresses allow a single routing table entry to represent the route to a group of devices. In large networks, the structured addressing used by routers outperforms unstructured addressing used by bridging. Structured IP addresses are used on the Internet. Unstructured MAC addresses are used for bridging on Ethernet and similar local area networks. |

ルーティングとは、ネットワークトラフィックを伝送するためのネット

ワーク経路を選択するプロセスである。ルーティングは、回線交換ネットワークやパケット交換ネットワークなど、多くの種類のネットワークで実行されます。 パケット交換ネットワークでは、ルーティングプロトコルは中間ノードを介してパケット転送を指示します。中間ノードは通常、ルーター、ブリッジ、ゲート ウェイ、ファイアウォール、スイッチなどのネットワークハードウエアデバイスです。汎用コンピュータでもパケットの転送やルーティングを行うことができま すが、専用のハードウェアがないため、性能に限界があります。ルーティングプロセスは、さまざまなネットワークの宛先への経路の記録を保持するルーティン グテーブルに基づいて転送を指示する。ほとんどのルーティングアルゴリズムでは、一度に1つのネットワーク経路しか使われない。マルチパスルーティング技 術は、複数の代替経路の使用を可能にする。 ルーティングは、ネットワークアドレスが構造化されており、類似のアドレスはネットワーク内の近接性を意味するという前提において、ブリッジングと対比さ せることができる。構造化されたアドレスは、単一のルーティングテーブルエントリがデバイスのグループへのルートを表すことを可能にします。大規模なネッ トワークでは、ルーターで使われる構造化アドレスは、ブリッジングで使われる非構造化アドレスより優れています。インターネットでは、構造化IPアドレス が使われます。構造化されていないMACアドレスは、イーサネットや同様のローカルエリアネットワークでのブリッジングに使われます。 |

| Geographic scale |

Networks may be characterized by

many properties or features, such as physical capacity, organizational

purpose, user authorization, access rights, and others. Another

distinct classification method is that of the physical extent or

geographic scale. |

ネットワークは、物理的な容量、組織の目的、ユーザーの権限、アクセス

権など、多くの特性や特徴によって特徴付けされることがあります。もう 1 つの明確な分類方法は、物理的な範囲または地理的な規模によるものである。 |

| Nanoscale network |

A nanoscale network has key

components implemented at the nanoscale, including message carriers,

and leverages physical principles that differ from macroscale

communication mechanisms. Nanoscale communication extends communication

to very small sensors and actuators such as those found in biological

systems and also tends to operate in environments that would be too

harsh for other communication techniques.[40] |

ナノスケールネットワークは、メッセージキャリアを含む主要なコンポー

ネントがナノスケールで実装されており、マクロスケールの通信メカニズムとは異なる物理原理を利用しています。ナノスケール通信は、生体システムに見られ

るような非常に小さなセンサーやアクチュエーターにまで通信を拡張し、他の通信技術では過酷すぎる環境でも動作する傾向がある[40]。 |

| Personal area network | A personal area network (PAN) is

a computer network used for communication among computers and different

information technological devices close to one person. Some examples of

devices that are used in a PAN are personal computers, printers, fax

machines, telephones, PDAs, scanners, and video game consoles. A PAN

may include wired and wireless devices. The reach of a PAN typically

extends to 10 meters.[41] A wired PAN is usually constructed with USB

and FireWire connections while technologies such as Bluetooth and

infrared communication typically form a wireless PAN. |

PAN(Personal Area

Network)とは、身近にあるコンピュータや様々な情報技術機器間の通信に使われるコンピュータネットワークのことです。PANで使われる機器の例と

しては、パソコン、プリンター、ファックス、電話、PDA、スキャナー、ビデオゲーム機などがあります。PANは、有線デバイスと無線デバイスを含むこと

ができる。有線PANは通常USBやFireWire接続で構成され、Bluetoothや赤外線通信などの技術で無線PANが構成される[41]。 |

| Local area network |

A local area network (LAN) is a

network that connects computers and devices in a limited geographical

area such as a home, school, office building, or closely positioned

group of buildings. Wired LANs are most commonly based on Ethernet

technology. Other networking technologies such as ITU-T G.hn also

provide a way to create a wired LAN using existing wiring, such as

coaxial cables, telephone lines, and power lines.[42] A LAN can be connected to a wide area network (WAN) using a router. The defining characteristics of a LAN, in contrast to a WAN, include higher data transfer rates, limited geographic range, and lack of reliance on leased lines to provide connectivity.[citation needed] Current Ethernet or other IEEE 802.3 LAN technologies operate at data transfer rates up to and in excess of 100 Gbit/s,[43] standardized by IEEE in 2010. |

LAN(Local Area

Network)とは、家庭、学校、オフィスビル、あるいは密接に配置された建物群など、限られた地理的範囲にあるコンピューターや機器を接続するネット

ワークのことである。有線LANは、イーサネット技術に基づくものが最も一般的です。ITU-T

G.hnなどの他のネットワーク技術も、同軸ケーブル、電話線、電力線などの既存の配線を使用して有線LANを作成する方法を提供する[42]。 LANは、ルーターを用いて広域ネットワーク(WAN)に接続することができる。WANとは対照的に、LANの特徴として、より高いデータ転送速度、限ら れた地理的範囲、接続性を提供するために専用線に依存しないことなどがある[引用]。現在のイーサネットや他のIEEE 802.3 LAN技術は、2010年にIEEEによって標準化された100Gbit/sまでのデータ転送速度やそれを超える速度で動作している[43]。 |

| Home area network |

A home area network (HAN) is a

residential LAN used for communication between digital devices

typically deployed in the home, usually a small number of personal

computers and accessories, such as printers and mobile computing

devices. An important function is the sharing of Internet access, often

a broadband service through a cable Internet access or digital

subscriber line (DSL) provider. |

ホームエリアネットワーク(HAN)は、一般的に家庭内に配置されるデ

ジタル機器、通常は少数のパソコンやプリンター、モバイルコンピューティング機器などの付属機器間の通信に使われる家庭用LANのことである。重要な機能

はインターネットアクセスの共有で、ケーブルインターネットアクセスやデジタル加入者線(DSL)プロバイダーによるブロードバンドサービスを利用するこ

とが多い。 |

| Storage area network |

A storage area network (SAN) is a dedicated network that provides access to consolidated, block-level data storage. SANs are primarily used to make storage devices, such as disk arrays, tape libraries, and optical jukeboxes, accessible to servers so that the storage appears as locally attached devices to the operating system. A SAN typically has its own network of storage devices that are generally not accessible through the local area network by other devices. The cost and complexity of SANs dropped in the early 2000s to levels allowing wider adoption across both enterprise and small to medium-sized business environments.[citation needed] | ストレージエリアネットワーク(SAN)は、統合されたブロックレベル

のデータストレージへのアクセスを提供する専用ネットワークである。SANは主に、ディスクアレイ、テープライブラリ、光ジュークボックスなどのストレー

ジデバイスをサーバーからアクセスできるようにし、ストレージがオペレーティングシステムからローカルに接続されたデバイスとして見えるようにするために

使われる。SANは通常、ストレージデバイスの独自のネットワークを持ち、一般に他のデバイスはローカルエリアネットワークを通じてアクセスすることがで

きない。SANのコストと複雑さは2000年代前半に低下し、企業環境と中小企業環境の両方でより広く採用できるレベルになっている[要出典]。 |

| Campus area network |

A campus area network (CAN) is

made up of an interconnection of LANs within a limited geographical

area. The networking equipment (switches, routers) and transmission

media (optical fiber, Cat5 cabling, etc.) are almost entirely owned by

the campus tenant or owner (an enterprise, university, government,

etc.). For example, a university campus network is likely to link a variety of campus buildings to connect academic colleges or departments, the library, and student residence halls. |

キャンパスエリアネットワーク(CAN)は、限られた地域内のLANを

相互接続することで構成されている。ネットワーク機器(スイッチ、ルーター)や伝送メディア(光ファイバー、Cat5ケーブルなど)は、キャンパスのテナ

ントやオーナー(企業、大学、政府など)がほぼすべてを所有する。 例えば、大学のキャンパスネットワークでは、学部のほか、図書館や学生寮など、キャンパス内のさまざまな建物をつなぐことになります。 |

| Backbone network |

A backbone network is part of a

computer network infrastructure that provides a path for the exchange

of information between different LANs or subnetworks. A backbone can

tie together diverse networks within the same building, across

different buildings, or over a wide area. When designing a network

backbone, network performance and network congestion are critical

factors to take into account. Normally, the backbone network's capacity

is greater than that of the individual networks connected to it. For example, a large company might implement a backbone network to connect departments that are located around the world. The equipment that ties together the departmental networks constitutes the network backbone. Another example of a backbone network is the Internet backbone, which is a massive, global system of fiber-optic cable and optical networking that carry the bulk of data between wide area networks (WANs), metro, regional, national and transoceanic networks. |

バックボーンネットワークとは、コンピュータネットワークインフラの一

部で、異なるLANやサブネットワーク間の情報交換のための経路を提供するものです。バックボーンは、同じ建物内、異なる建物間、または広域の多様なネッ

トワークを結びつけることができます。バックボーンを設計する際には、ネットワークの性能と混雑を考慮することが重要です。通常、バックボーン・ネット

ワークの容量は、それに接続される個々のネットワークの容量よりも大きくなります。 例えば、大企業が世界中にある部門間を結ぶバックボーン・ネットワークを導入することがあります。各部門のネットワークを結ぶ装置が、ネットワーク・バッ クボーンを構成している。バックボーンネットワークのもう一つの例は、光ファイバーケーブルと光ネットワークの巨大な、グローバルなシステムであり、ワイ ドエリアネットワーク(WAN)、メトロ、地域、国、大洋横断ネットワーク間でデータの大部分を運ぶインターネットバックボーンです。 |

| Metropolitan area network |

A metropolitan area network

(MAN) is a large computer network that interconnects users with

computer resources in a geographic region of the size of a metropolitan

area. |

メトロポリタンエリアネットワーク(MAN)は、大都市圏の規模の地理

的地域のコンピュータ資源を持つユーザーを相互接続する大規模なコンピュータネットワークです。 |

| Wide area network |

A wide area network (WAN) is a computer network that covers a large geographic area such as a city, country, or spans even intercontinental distances. A WAN uses a communications channel that combines many types of media such as telephone lines, cables, and airwaves. A WAN often makes use of transmission facilities provided by common carriers, such as telephone companies. WAN technologies generally function at the lower three layers of the OSI model: the physical layer, the data link layer, and the network layer. | WAN(Wide Area

Network)とは、都市や国などの広い地域をカバーするコンピューターネットワークで、大陸間の距離にも及びます。WANは、電話線、ケーブル、電波

など、さまざまなメディアを組み合わせた通信路を使われる。WANは、電話会社などの一般的な通信事業者が提供する伝送設備を使われることが多い。WAN

の技術は一般的に、OSIモデルの下位3層(物理層、データリンク層、ネットワーク層)で機能する。 |

| Enterprise private network |

An enterprise private network is

a network that a single organization builds to interconnect its office

locations (e.g., production sites, head offices, remote offices, shops)

so they can share computer resources. |

企業内ネットワークとは、一つの組織が、オフィス拠点(生産拠点、本

社、遠隔地、店舗など)を相互に接続し、コンピュータ資源を共有するために構築するネットワークのことです。 |

| Virtual private network, VPN |

A virtual private network (VPN)

is an overlay network in which some of the links between nodes are

carried by open connections or virtual circuits in some larger network

(e.g., the Internet) instead of by physical wires. The data link layer

protocols of the virtual network are said to be tunneled through the

larger network. One common application is secure communications through

the public Internet, but a VPN need not have explicit security

features, such as authentication or content encryption. VPNs, for

example, can be used to separate the traffic of different user

communities over an underlying network with strong security features. VPN may have best-effort performance or may have a defined service level agreement (SLA) between the VPN customer and the VPN service provider. |

仮想プライベートネットワーク(VPN)は、ノード間のリンクの一部

が、物理的なワイヤーではなく、ある大きなネットワーク(例えば、インターネット)のオープン接続または仮想回路によって運ばれるオーバーレイネットワー

クである。仮想ネットワークのデータリンク層プロトコルは、より大きなネットワークを通じてトンネル化されると言われています。一般的な用途としては、公

衆インターネットを介した安全な通信が挙げられるが、VPNは、認証やコンテンツの暗号化など、明確なセキュリティ機能を備えている必要はない。VPN

は、例えば、強力なセキュリティ機能を持つ基礎的なネットワーク上で異なるユーザー・コミュニティのトラフィックを分離するために使われることができる。 VPNは、ベストエフォート型の性能を持つ場合もあれば、VPNの顧客とVPNサービス・プロバイダーの間でサービスレベル・アグリーメント(SLA)が 定義されている場合もある。 |

| Global area network |

A global area network (GAN) is a

network used for supporting mobile across an arbitrary number of

wireless LANs, satellite coverage areas, etc. The key challenge in

mobile communications is handing off user communications from one local

coverage area to the next. In IEEE Project 802, this involves a

succession of terrestrial wireless LANs.[44] |

GAN(Global Area

Network)は、任意の数の無線LANや衛星のカバーエリアなどをまたいでモバイルをサポートするために使われるネットワークである。移動体通信にお

ける重要な課題は、あるローカルカバレッジエリアから次のローカルカバレッジエリアへのユーザー通信の引き渡しである。IEEEプロジェクト802では、

これには地上の無線LANの連続が含まれる[44]。 |

| Organizational scope |

Networks are typically managed

by the organizations that own them. Private enterprise networks may use

a combination of intranets and extranets. They may also provide network

access to the Internet, which has no single owner and permits virtually

unlimited global connectivity. |

ネットワークは、通常、それを所有する組織が管理します。プライベー

ト・エンタープライズ・ネットワークは、イントラネットとエクストラネットを組み合わせて使われることがあります。また、単一の所有者を持たず、事実上無

制限のグローバルな接続を可能にするインターネットへのネットワーク・アクセスを提供する場合もあります。 |

| Intranet |

An intranet is a set of networks

that are under the control of a single administrative entity. The

intranet uses the IP protocol and IP-based tools such as web browsers

and file transfer applications. The administrative entity limits the

use of the intranet to its authorized users. Most commonly, an intranet

is the internal LAN of an organization. A large intranet typically has

at least one web server to provide users with organizational

information. An intranet is also anything behind the router on a local

area network. |

イントラネットは、単一の管理組織の管理下にあるネットワークの集合体

です。イントラネットは、IPプロトコルと、ウェブブラウザやファイル転送アプリケーションなどのIPベースのツールを使われる。管理主体は、イントラ

ネットの使用を許可されたユーザーに限定する。最も一般的なのは、イントラネットが組織の内部LANであること。大規模なイントラネットには、通常、少な

くとも1つのウェブサーバーがあり、ユーザーに組織の情報を提供する。イントラネットは、ローカルエリアネットワークのルーターの後ろにあるものでもあ

る。 |

| Extranet |

An extranet is a network that is

also under the administrative control of a single organization but

supports a limited connection to a specific external network. For

example, an organization may provide access to some aspects of its

intranet to share data with its business partners or customers. These

other entities are not necessarily trusted from a security standpoint.

Network connection to an extranet is often, but not always, implemented

via WAN technology. |

エクストラネットは、単一の組織の管理下にありながら、特定の外部ネッ

トワークへの限定的な接続をサポートするネットワークです。例えば、ある組織がビジネス・パートナーや顧客とデータを共有するために、イントラネットのあ

る側面へのアクセスを提供することがある。これらの他のエンティティは、セキュリティの観点からは必ずしも信頼されていない。エクストラネットへのネット

ワーク接続は、多くの場合、WAN技術によって実装されるが、常にそうとは限らない。 |

| Internet |

An internetwork is the

connection of multiple different types of computer networks to form a

single computer network by layering on top of the different networking

software and connecting them together using routers. The Internet is the largest example of internetwork. It is a global system of interconnected governmental, academic, corporate, public, and private computer networks. It is based on the networking technologies of the Internet Protocol Suite. It is the successor of the Advanced Research Projects Agency Network (ARPANET) developed by DARPA of the United States Department of Defense. The Internet utilizes copper communications and the optical networking backbone to enable the World Wide Web (WWW), the Internet of Things, video transfer, and a broad range of information services. Participants on the Internet use a diverse array of methods of several hundred documented, and often standardized, protocols compatible with the Internet Protocol Suite and an addressing system (IP addresses) administered by the Internet Assigned Numbers Authority and address registries. Service providers and large enterprises exchange information about the reachability of their address spaces through the Border Gateway Protocol (BGP), forming a redundant worldwide mesh of transmission paths. |

インターネットネットワークとは、複数の異なる種類のコンピュータネッ

トワークを、異なるネットワークソフトウェアの上に重ねて、ルーターを使って接続することで、1つのコンピュータネットワークを形成することです。 インターネットは、インターネットワークの最大の例です。インターネットは、インターネットネットワークの最大の例です。これは、政府、学術、企業、公 共、および民間のコンピュータネットワークを相互に接続したグローバルなシステムです。インターネットは、インターネットネットワークの最大の例です。イ ンターネット・プロトコル・スイートのネットワーク技術に基づいています。米国国防総省のDARPAが開発したAdvanced Research Projects Agency Network (ARPANET)を継承している。インターネットは、銅線通信と光ネットワークのバックボーンを利用し、ワールドワイドウェブ(WWW)、モノのイン ターネット、ビデオ転送、幅広い情報サービスを可能にしています。 インターネット上の参加者は、インターネット・プロトコル・スイートと互換性のある数百の文書化され、しばしば標準化されたプロトコルと、インターネット 番号割当機構とアドレス登録機関によって管理されるアドレス体系(IPアドレス)の多様な方法を使用しています。サービスプロバイダや大企業は、BGP (Border Gateway Protocol)を通じてアドレス空間の到達可能性に関する情報を交換し、世界的に冗長な伝送路のメッシュを形成している。 |

| Darknet |

A darknet is an overlay network,

typically running on the Internet, that is only accessible through

specialized software. A darknet is an anonymizing network where

connections are made only between trusted peers — sometimes called

"friends" (F2F)[45] — using non-standard protocols and ports. Darknets are distinct from other distributed peer-to-peer networks as sharing is anonymous (that is, IP addresses are not publicly shared), and therefore users can communicate with little fear of governmental or corporate interference.[46] |

ダークネットとは、一般的にインターネット上で動作する、特殊なソフト

ウェアを通してのみアクセス可能なオーバーレイネットワークのことである。ダークネットは、非標準のプロトコルとポートを使って、信頼できるピア-時には

「友達」(F2F)[45]-の間でのみ接続が行われる匿名化ネットワークである。 ダークネットは、共有が匿名(つまり、IPアドレスが公に共有されない)であるため、ユーザが政府や企業の干渉をほとんど恐れることなく通信できることか ら、他の分散型ピアツーピアネットワークとは一線を画している[46]。 |

| Network service |

Network services are

applications hosted by servers on a computer network, to provide some

functionality for members or users of the network, or to help the

network itself to operate. The World Wide Web, E-mail,[47] printing and network file sharing are examples of well-known network services. Network services such as DNS (Domain Name System) give names for IP and MAC addresses (people remember names like "nm.lan" better than numbers like "210.121.67.18"),[48] and DHCP to ensure that the equipment on the network has a valid IP address.[49] Services are usually based on a service protocol that defines the format and sequencing of messages between clients and servers of that network service. |

ネットワークサービスとは、コンピュータネットワーク上のサーバーがホ

ストするアプリケーションで、ネットワークのメンバーやユーザーに何らかの機能を提供したり、ネットワーク自体の運用を支援したりするものです。 ワールドワイドウェブ、電子メール[47]、印刷、ネットワークファイル共有などが、よく知られたネットワークサービスの例である。DNS(Domain Name System)などのネットワークサービスは、IPアドレスやMACアドレスに名前を付け(人々は「210.121.67.18」などの数字よりも 「nm.lan」などの名前をよく覚えています)、DHCPはネットワーク上の機器に有効なIPアドレスがあるかどうかを確認します[48]。 また、ネットワーク上の機器が有効なIPアドレスを持つようにするためのDHCPもあります[49]。 |

| Network performance - Bandwidth |

Bandwidth in bit/s may refer to consumed bandwidth, corresponding to achieved throughput or goodput, i.e., the average rate of successful data transfer through a communication path. The throughput is affected by technologies such as bandwidth shaping, bandwidth management, bandwidth throttling, bandwidth cap, bandwidth allocation (for example bandwidth allocation protocol and dynamic bandwidth allocation), etc. A bit stream's bandwidth is proportional to the average consumed signal bandwidth in hertz (the average spectral bandwidth of the analog signal representing the bit stream) during a studied time interval. | ビット/秒単位の帯域幅は、達成されたスループットまたはグッドプット

に対応する消費された帯域幅、すなわち、通信経路を介して成功したデータ転送の平均レートを指す場合がある。スループットは、帯域幅シェーピング、帯域幅

管理、帯域幅スロットリング、帯域幅キャップ、帯域幅割り当て(たとえば、帯域幅割り当てプロトコルや動的帯域幅割り当て)など、技術によって影響を受け

ます。ビットストリームの帯域幅は、調査した時間間隔において消費された信号の平均帯域幅(ビットストリームを表すアナログ信号の平均スペクトル帯域幅)

にヘルツ単位で比例する。 |

| Network performance - Network

delay |

Network delay is a design and

performance characteristic of a telecommunications network. It

specifies the latency for a bit of data to travel across the network

from one communication endpoint to another. It is typically measured in

multiples or fractions of a second. Delay may differ slightly,

depending on the location of the specific pair of communicating

endpoints. Engineers usually report both the maximum and average delay,

and they divide the delay into several parts: Processing delay – time it takes a router to process the packet header Queuing delay – time the packet spends in routing queues Transmission delay – time it takes to push the packet's bits onto the link Propagation delay – time for a signal to propagate through the media A certain minimum level of delay is experienced by signals due to the time it takes to transmit a packet serially through a link. This delay is extended by more variable levels of delay due to network congestion. IP network delays can range from a few milliseconds to several hundred milliseconds. |

ネットワーク遅延は、電気通信ネットワークの設計および性能特性であ

る。ネットワーク遅延は、1つの通信エンドポイントから別の通信エンドポイントまで、ネットワーク上を移動するデータのビットの待ち時間を指定します。通

常、1秒の倍数または端数で測定されます。遅延は、通信するエンドポイントの特定のペアの場所によって、若干異なる場合があります。エンジニアは通常、最

大遅延と平均遅延の両方を報告し、遅延をいくつかの部分に分割します。 - 処理遅延 - ルーターがパケットヘッダを処理するのにかかる時間 - キューイング遅延 - パケットがルーティングのキューで費やされる時間 - 送信遅延 - パケットのビットをリンクにプッシュするのにかかる時間 - 伝搬遅延 - 信号がメディアを伝搬するのに要する時間 リンクを通じてパケットを直列に送信するのにかかる時間により、信号にはある最小レベルの遅延が発生します。この遅延は、ネットワークの輻輳により、より 多様なレベルの遅延に拡張されます。IPネットワークの遅延は、数ミリ秒から数百ミリ秒の範囲に及ぶことがあります。 |

| Quality of service |

Depending on the installation

requirements, network performance is usually measured by the quality of

service of a telecommunications product. The parameters that affect

this typically can include throughput, jitter, bit error rate and

latency. The following list gives examples of network performance measures for a circuit-switched network and one type of packet-switched network, viz. ATM: - Circuit-switched networks: In circuit switched networks, network performance is synonymous with the grade of service. The number of rejected calls is a measure of how well the network is performing under heavy traffic loads.[50] Other types of performance measures can include the level of noise and echo. - ATM: In an Asynchronous Transfer Mode (ATM) network, performance can be measured by line rate, quality of service (QoS), data throughput, connect time, stability, technology, modulation technique, and modem enhancements.[51][verification needed][full citation needed] There are many ways to measure the performance of a network, as each network is different in nature and design. Performance can also be modeled instead of measured. For example, state transition diagrams are often used to model queuing performance in a circuit-switched network. The network planner uses these diagrams to analyze how the network performs in each state, ensuring that the network is optimally designed.[52] |

設置条件にもよりますが、ネットワーク性能は通常、電気通信製品のサー

ビス品質で測定されます。これに影響を与えるパラメータは、通常、スループット、ジッター、ビットエラーレート、レイテンシーを含むことができます。 以下のリストは、回線交換ネットワークとパケット交換ネットワークの一種であるATMのネットワーク性能測定の例を示しています。 - 回線交換ネットワーク 回線交換ネットワーク:回線交換ネットワークでは、ネットワーク性能はサービスグレードと同義です。このほか、ノイズやエコーのレベルなども測定すること ができます。 - ATM。非同期転送モード(ATM)ネットワークでは、パフォーマンスは、回線速度、サービス品質(QoS)、データスループット、接続時間、安定性、技 術、変調技術、モデムの機能強化によって測定できます[51][要検証][完全引用]。 ネットワークはそれぞれ性質や設計が異なるため、ネットワークの性能を測定する方法は数多くあります。また、性能は測定するのではなく、モデル化すること もできます。たとえば、回線交換ネットワークにおけるキューイングの性能をモデル化するために、状態遷移図がよく使われます。ネットワーク・プランナーは これらのダイアグラムを使って、ネットワークが各状態でどのように動作するかを分析し、ネットワークの最適な設計を保証します[52]。 |

| Network congestion |

Network congestion occurs when a

link or node is subjected to a greater data load than it is rated for,

resulting in a deterioration of its quality of service. When networks

are congested and queues become too full, packets have to be discarded,

and so networks rely on re-transmission. Typical effects of congestion

include queueing delay, packet loss or the blocking of new connections.

A consequence of these latter two is that incremental increases in

offered load lead either to only a small increase in the network

throughput or to a reduction in network throughput. Network protocols that use aggressive retransmissions to compensate for packet loss tend to keep systems in a state of network congestion—even after the initial load is reduced to a level that would not normally induce network congestion. Thus, networks using these protocols can exhibit two stable states under the same level of load. The stable state with low throughput is known as congestive collapse. Modern networks use congestion control, congestion avoidance and traffic control techniques to try to avoid congestion collapse (i.e. endpoints typically slow down or sometimes even stop transmission entirely when the network is congested). These techniques include: exponential backoff in protocols such as 802.11's CSMA/CA and the original Ethernet, window reduction in TCP, and fair queueing in devices such as routers. Another method to avoid the negative effects of network congestion is implementing priority schemes so that some packets are transmitted with higher priority than others. Priority schemes do not solve network congestion by themselves, but they help to alleviate the effects of congestion for some services. An example of this is 802.1p. A third method to avoid network congestion is the explicit allocation of network resources to specific flows. One example of this is the use of Contention-Free Transmission Opportunities (CFTXOPs) in the ITU-T G.hn standard, which provides high-speed (up to 1 Gbit/s) Local area networking over existing home wires (power lines, phone lines and coaxial cables). For the Internet, RFC 2914 addresses the subject of congestion control in detail. |

ネットワークの輻輳は、リンクやノードが定格以上のデータ負荷にさらさ

れ、サービス品質が低下した場合に発生します。ネットワークが輻輳し、キューがいっぱいになると、パケットを破棄しなければならないため、ネットワークは

再送信に依存することになります。輻輳の典型的な影響としては、キュー遅延、パケットロス、新規接続のブロックなどがあります。これらの後者 2

つの結果として、提供負荷の漸増は、ネットワークスループットのわずかな増加、またはネットワークスループットの減少につながる。 パケットロスを補うために積極的に再送信を行うネットワークプロトコルは、初期負荷が通常ネットワーク輻輳を引き起こさないレベルまで減少した後でも、シ ステムをネットワーク輻輳状態に維持する傾向があります。そのため、これらのプロトコルが使われるネットワークでは、同じ負荷のもとで2つの安定した状態 を示すことがあります。スループットが低い安定した状態は輻輳崩壊と呼ばれます。 現代のネットワークでは、輻輳制御、輻輳回避、およびトラフィック制御の技術を使用して、輻輳崩壊(すなわち、ネットワークが輻輳すると、エンドポイント は通常速度を下げ、時には送信を完全に停止する)を回避しようとしています。これらの技術には、802.11 の CSMA/CA やオリジナルの Ethernet などのプロトコルにおける指数バックオフ、TCP におけるウィンドウの縮小、ルーターなどのデバイスにおけるフェアキューイングが含まれます。また、ネットワークの輻輳による悪影響を回避する方法とし て、あるパケットを他のパケットよりも高い優先度で送信するプライオリティスキームの実装があります。優先順位方式は、それ自体でネットワークの輻輳を解 決するものではありませんが、サービスによっては輻輳の影響を緩和するのに役立ちます。この例として、802.1pがあります。ネットワークの輻輳を回避 する 3 つ目の方法は、特定のフローにネットワークリソースを明示的に割り当てることです。この例として、 ITU-T G.hn 規格の無競合伝送機会(CFTXOPs)が使われ、既存の家庭用電線(電力線、電話線、同軸ケーブル)上で高速(最大 1Gbit/s)ローカルエリアネットワークが提供されています。 インターネットに関しては、RFC2914で輻輳制御について詳しく述べられている。 |

| Network resilience |

Network resilience is "the

ability to provide and maintain an acceptable level of service in the

face of faults and challenges to normal operation."[53] |

ネットワークの回復力とは、「障害や正常な運用への挑戦に直面しても、

許容できるレベルのサービスを提供し維持する能力」である[53]。 |

| Security |

Computer networks are also used

by security hackers to deploy computer viruses or computer worms on

devices connected to the network, or to prevent these devices from

accessing the network via a denial-of-service attack. |

また、コンピュータ・ネットワークは、セキュリティ・ハッカーによっ

て、ネットワークに接続された機器にコンピュータ・ウイルスやコンピュータ・ワームを配備したり、これらの機器がサービス拒否攻撃によってネットワークに

アクセスするのを阻止するためにも使われる。 |

| Network security |

Network Security consists of

provisions and policies adopted by the network administrator to prevent

and monitor unauthorized access, misuse, modification, or denial of the

computer network and its network-accessible resources.[54] Network

security is the authorization of access to data in a network, which is

controlled by the network administrator. Users are assigned an ID and

password that allows them access to information and programs within

their authority. Network security is used on a variety of computer

networks, both public and private, to secure daily transactions and

communications among businesses, government agencies, and individuals. |

ネットワークセキュリティは、コンピュータネットワークとそのネット

ワークアクセス可能なリソースへの不正アクセス、誤用、変更、または拒否を防止、監視するためにネットワーク管理者が採用する規定とポリシーからなる

[54]。ネットワークセキュリティは、ネットワーク内のデータへのアクセスの承認で、ネットワーク管理者によって制御される。ユーザーにはIDとパス

ワードが割り当てられ、その権限の範囲内で情報やプログラムにアクセスすることができる。ネットワークセキュリティは、企業、政府機関、個人間の日々の取

引や通信を保護するために、公共・民間を問わず様々なコンピューターネットワークで使われている。 |

| Network surveillance |

Network surveillance is the

monitoring of data being transferred over computer networks such as the

Internet. The monitoring is often done surreptitiously and may be done

by or at the behest of governments, by corporations, criminal

organizations, or individuals. It may or may not be legal and may or

may not require authorization from a court or other independent agency. Computer and network surveillance programs are widespread today, and almost all Internet traffic is or could potentially be monitored for clues to illegal activity. Surveillance is very useful to governments and law enforcement to maintain social control, recognize and monitor threats, and prevent/investigate criminal activity. With the advent of programs such as the Total Information Awareness program, technologies such as high-speed surveillance computers and biometrics software, and laws such as the Communications Assistance For Law Enforcement Act, governments now possess an unprecedented ability to monitor the activities of citizens.[55] However, many civil rights and privacy groups—such as Reporters Without Borders, the Electronic Frontier Foundation, and the American Civil Liberties Union—have expressed concern that increasing surveillance of citizens may lead to a mass surveillance society, with limited political and personal freedoms. Fears such as this have led to numerous lawsuits such as Hepting v. AT&T.[55][56] The hacktivist group Anonymous has hacked into government websites in protest of what it considers "draconian surveillance".[57][58] |

ネットワーク監視とは、インターネットなどのコンピュータネットワーク

上で転送されるデータを監視することです。監視は密かに行われることが多く、政府、企業、犯罪組織、個人によって、あるいは政府の要請によって行われるこ

とがあります。監視は合法である場合もあればそうでない場合もあり、また裁判所やその他の独立機関からの認可を必要とする場合もあればそうでない場合もあ

ります。 今日、コンピュータとネットワークの監視プログラムは広く普及しており、ほとんどすべてのインターネットトラフィックが違法行為の手がかりとして監視され ている、またはその可能性があります。 監視は、政府や法執行機関にとって、社会的統制の維持、脅威の認識と監視、犯罪行為の防止・捜査のために非常に役立っています。総合的情報認識プログラム のようなプログラム、高速監視コンピュータや生体認証ソフトウェアのような技術、法執行のための通信支援法のような法律の出現により、政府は現在、市民の 活動を監視する前例のない能力を保有している[55]。 しかし、国境なき記者団、電子フロンティア財団、アメリカ自由人権協会といった多くの市民権やプライバシー団体は、市民に対する監視の強化が、政治的・個 人的自由を制限した大衆監視社会につながるかもしれないという懸念を表明している。このような懸念は、Hepting v. AT&Tのような多くの訴訟につながった[55][56] ハクティビスト集団アノニマスは、それが「強権的監視」と考えるものに抗議して政府のウェブサイトをハッキングしてきた[57][58]。 |

| End to end encryption |

End-to-end encryption (E2EE) is

a digital communications paradigm of uninterrupted protection of data

traveling between two communicating parties. It involves the

originating party encrypting data so only the intended recipient can

decrypt it, with no dependency on third parties. End-to-end encryption

prevents intermediaries, such as Internet providers or application

service providers, from discovering or tampering with communications.

End-to-end encryption generally protects both confidentiality and

integrity. Examples of end-to-end encryption include HTTPS for web traffic, PGP for email, OTR for instant messaging, ZRTP for telephony, and TETRA for radio. Typical server-based communications systems do not include end-to-end encryption. These systems can only guarantee the protection of communications between clients and servers, not between the communicating parties themselves. Examples of non-E2EE systems are Google Talk, Yahoo Messenger, Facebook, and Dropbox. Some such systems, for example, LavaBit and SecretInk, have even described themselves as offering "end-to-end" encryption when they do not. Some systems that normally offer end-to-end encryption have turned out to contain a back door that subverts negotiation of the encryption key between the communicating parties, for example Skype or Hushmail. The end-to-end encryption paradigm does not directly address risks at the endpoints of the communication themselves, such as the technical exploitation of clients, poor quality random number generators, or key escrow. E2EE also does not address traffic analysis, which relates to things such as the identities of the endpoints and the times and quantities of messages that are sent. |

エンドツーエンド暗号化(E2EE)とは、通信する2者間を行き来する

データを途切れることなく保護するデジタル通信のパラダイムである。これは、送信側がデータを暗号化し、意図した受信者だけが復号化できるようにするもの

で、第三者に依存するものではありません。エンドツーエンドの暗号化は、インターネットプロバイダやアプリケーションサービスプロバイダなどの仲介者が、

通信内容を発見したり改ざんしたりすることを防ぎます。エンドツーエンドの暗号化は一般に、機密性と完全性の両方を保護します。 エンドツーエンド暗号化の例としては、WebトラフィックのHTTPS、電子メールのPGP、インスタントメッセージのOTR、電話通信のZRTP、無線 のTETRAなどがあります。 一般的なサーバーベースの通信システムには、エンドツーエンドの暗号化は含まれていません。これらのシステムは、クライアントとサーバー間の通信の保護の みを保証するものであり、通信当事者自身の通信を保護するものではありません。非E2EEシステムの例としては、Google Talk、Yahoo Messenger、Facebook、Dropboxなどがあります。このようなシステムの中には、例えばLavaBitやSecretInkのよう に、「エンドツーエンド」の暗号化を提供していないにもかかわらず、それを提供していると自称しているものさえあります。通常、エンドツーエンドの暗号化 を提供するシステムの中には、SkypeやHushmailのように、通信当事者間の暗号鍵の交渉を妨害するバックドアを含んでいることが判明しているも のもあります。 エンドツーエンドの暗号化パラダイムは、クライアントの技術的搾取、質の低い乱数生成器、鍵のエスクローなど、通信のエンドポイント自体のリスクには直接 対処しません。また、E2EEは、エンドポイントのアイデンティティや送信されたメッセージの時間や量などに関連するトラフィック解析にも対応していませ ん。 |

| SSL/TLS |

The introduction and rapid growth of e-commerce on the World Wide Web in the mid-1990s made it obvious that some form of authentication and encryption was needed. Netscape took the first shot at a new standard. At the time, the dominant web browser was Netscape Navigator. Netscape created a standard called secure socket layer (SSL). SSL requires a server with a certificate. When a client requests access to an SSL-secured server, the server sends a copy of the certificate to the client. The SSL client checks this certificate (all web browsers come with an exhaustive list of CA root certificates preloaded), and if the certificate checks out, the server is authenticated and the client negotiates a symmetric-key cipher for use in the session. The session is now in a very secure encrypted tunnel between the SSL server and the SSL client.[30] | 1990年代半ばにワールドワイドウェブで電子商取引が導入され急成長

したことで、何らかの認証と暗号化が必要であることは明白になりました。Netscapeは、新しい標準に最初に挑戦した。当時、ウェブブラウザの主流は

Netscape

Navigatorでした。ネットスケープ社は、セキュア・ソケット・レイヤー(SSL)と呼ばれる標準規格を作成しました。SSLは、証明書を持つサー

バーを必要とします。クライアントがSSLで保護されたサーバーへのアクセスを要求すると、サーバーは証明書のコピーをクライアントに送ります。SSLク

ライアントはこの証明書をチェックし(すべてのウェブブラウザにはCAルート証明書の包括的なリストがプリロードされています)、証明書がチェックアウト

されると、サーバーは認証され、クライアントはセッションで使用する共通鍵暗号をネゴシエートします。セッションはSSLサーバとSSLクライアントの間

で非常に安全な暗号化されたトンネルの中にあります[30]。 |

| Views of networks |

Users and network administrators